Microsoft UTCM: Stop configuration drift og få audit-klar M365

Jeres Microsoft 365-sikkerhed bliver ofte brudt langsomt. En admin “fixer” noget hurtigt i Entra ID, en Teams-indstilling åbnes midlertidigt, eller en Intune-politik ændres for at få en device i gang. Uger senere kan ingen forklare, hvorfor baseline ikke længere gælder. Microsoft UTCM kan overvåge ændringer automatisk og give jer dokumentation, der kan bruges i drift og audit.

- Gør drift målbar: Definér en baseline og mål afvigelser løbende med UTCM monitors, så I opdager “små ændringer” før de bliver et sikkerhedshul.

- Skift fra manuel audit til automatisk audit: Brug snapshots til at dokumentere konfigurationer og sammenligne over tid – reducer fejl fra manuelle tjek.

- Styrk NIS2/ISO27001-arbejdet: Brug drift-rapporter som bevis for, at I overvåger uautoriserede ændringer (configuration management).

- Få styr på multi-tenant og datterselskaber: Tag en godkendt “golden baseline” og kontrollér at alle tenants følger den.

- Planlæg ejerskab: Aftal hvem der må ændre hvad, og hvem der skal godkende afvigelser – før I tænder fuld overvågning.

Hvorfor er Microsoft 365 configuration drift et reelt problem?

“Configuration drift” betyder, at jeres Microsoft 365 tenant governance over tid glider væk fra det, I besluttede: Conditional Access, MFA-krav, gæsteadgang, Teams-politikker, Defender-indstillinger, Purview-labels osv. Det sker sjældent med vilje. Det sker, fordi drift kræver ændringer.

Udfordringen er ikke at opsætte sikkerhed én gang. Udfordringen er at håndhæve den – hver uge.

Før → Efter (1):

Før: Årligt eller kvartalsvist “sikkerhedstjek”, hvor I manuelt klikker jer rundt i Entra/Intune/Teams og håber, I får det hele med.

Efter: UTCM kører automatiske kontroller og viser drift, så I kan reagere på afvigelser løbende – og gemme dokumentation som snapshots.

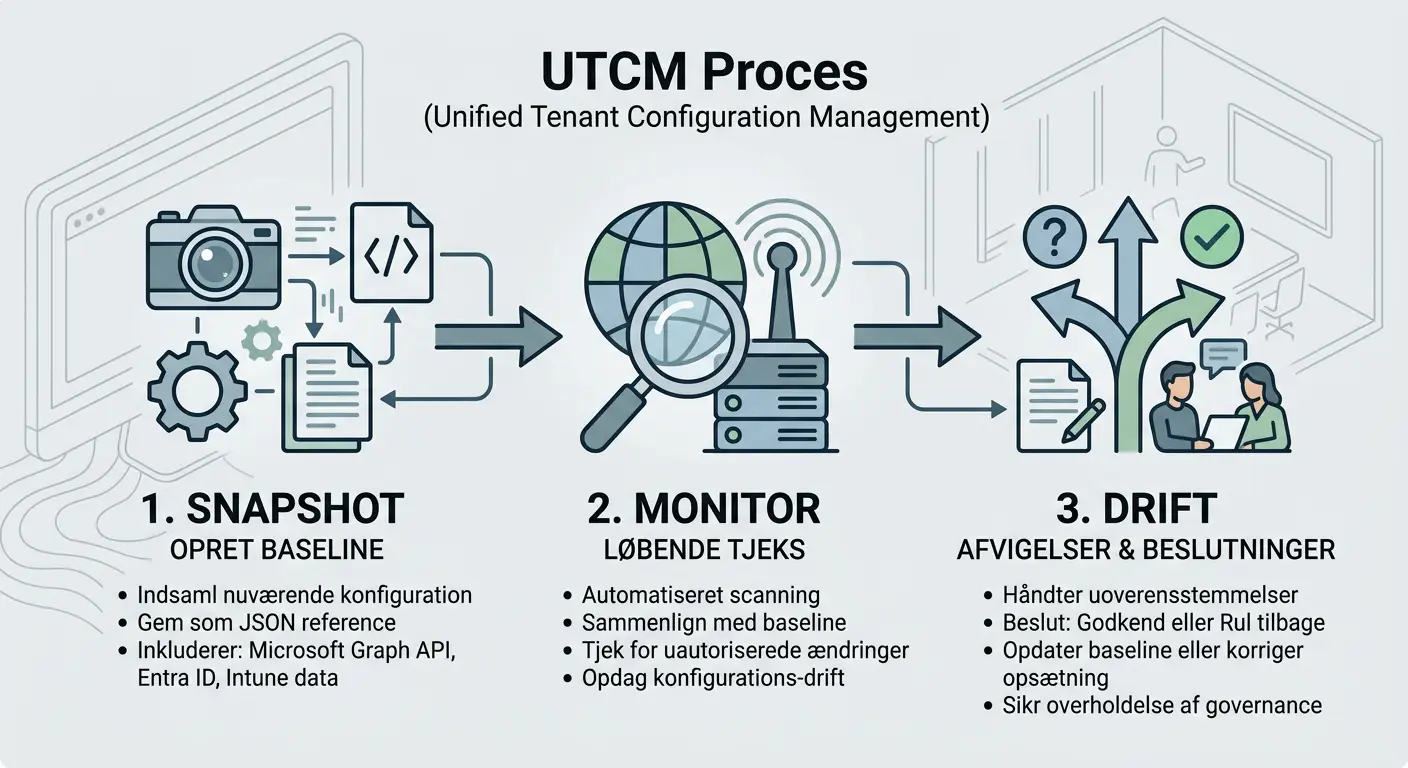

Sådan fungerer Microsoft UTCM i praksis (Snapshots, Monitors og Drifts)

Unified Tenant Configuration Management (UTCM) er Microsofts nye, officielle måde at lave “M365 configuration as code” via Microsoft Graph. Ifølge Microsoft Learn er UTCM bygget til at hente, gemme og overvåge tenant-konfigurationer som data, så I kan automatisere governance og reducere manuelle fejl (Microsoft Learn).

1) Snapshots (baseline i JSON)

Et snapshot er en “frysning” af jeres konfigurationer på et tidspunkt. I kan bruge det som baseline, som I sammenligner op imod senere. Det er især nyttigt ved ændringsvinduer, større projekter og ved opkøb (M&A tenant migration).

2) Monitors (løbende kontrol)

Monitors tjekker jeres tenant for afvigelser. Office365ITPros beskriver, at UTCM dækker 300+ ressourcetyper på tværs af bl.a. Exchange, Entra, Purview, Teams, Intune og Defender, og at der køres automatiske tjek hver 6. time (Office365ITPros, 2026).

3) Drifts (afvigelser, der skal behandles)

En drift er et “det her matcher ikke baseline”-fund. Den afgørende del er processerne omkring det: Hvem skal se afvigelsen, hvor hurtigt, og hvad er acceptkriteriet?

Tjekliste: Hvad skal I overvåge først med Microsoft UTCM?

Start smalt. Vælg de konfigurationer, der typisk påvirker risiko og compliance mest, og hvor drift ofte opstår ved “hurtige fixes”. Brug listen som prioritering til jeres første UTCM monitor.

| Område | Konkrete checks (eksempler) | Hvad I kigger efter | Handling ved drift |

|---|---|---|---|

| Entra ID configuration management | Conditional Access, MFA-krav, admin-roller, gæsteadgang | Politikker deaktiveret, undtagelser udvidet, nye privilegerede roller | Revert til baseline eller godkend ændring med change record |

| Intune drift detection | Compliance policies, device restrictions, Autopilot-profiler | Lejrede undtagelser, svækkede krav, nye “midlertidige” profiler | Genindfør minimumskrav, dokumentér business need |

| Teams governance | Ekstern adgang, app-tilladelser, mødepolitikker | Åbnet federering, flere apps tilladt, gæsteadgang udvidet | Stram tilbage og lav whitelists for apps/domæner |

| Defender / sikkerhed | Baseline-sikkerhedspolitikker, alerts/notification settings | Deaktiverede policies, færre alarmer, ændret alert routing | Gendan policies, test alert-flow, opdater SOC/MSP playbook |

| Exchange / mailflow | Anti-phishing, transportregler, forwarding-indstillinger | Nye forward-regler, svækkede anti-phishing indstillinger | Luk for auto-forward, gennemgå undtagelser, log beslutning |

| Purview / datastyring | Retention policies, sensitivity labels | Fjernede labels, forkortet retention, nye undtagelser | Gendan governance, align med compliance-krav |

Beslutningsregel: Overvåg først de indstillinger, der (1) kan give datalæk, (2) påvirker identitet/adgang, eller (3) typisk ændres under pres i supporten.

Vil I have en UTCM-baseline, der passer til jeres risikoprofil?

Book 30 min sparring, og få en konkret plan for UTCM monitors, drift-håndtering og audit-dokumentation på tværs af Entra, Intune, Teams og Defender. Se også vores ydelser inden for compliance og drift/MSP.

Fejl der koster: Når UTCM findes, men ingen bruger det rigtigt

Fejl 1: I tager snapshots, men har ingen “godkendt baseline”

Hvis I ikke har besluttet, hvilke værdier der er “korrekte”, bliver et snapshot bare en backup. Fastlæg baseline i et kort dokument: “hvad må ændres uden godkendelse, og hvad skal godkendes”.

Fejl 2: I overvåger alt fra dag 1

Det skaber støj og gør, at drift-alarmer bliver ignoreret. Start med 10–20 kritiske checks og udvid, når jeres proces sidder fast.

Fejl 3: Drift bliver et IT-problem, ikke et ledelsesproblem

UTCM handler om beslutninger. Når en afvigelse er reel, skal nogen vælge: gendan baseline, eller accepter ændringen og opdater baseline.

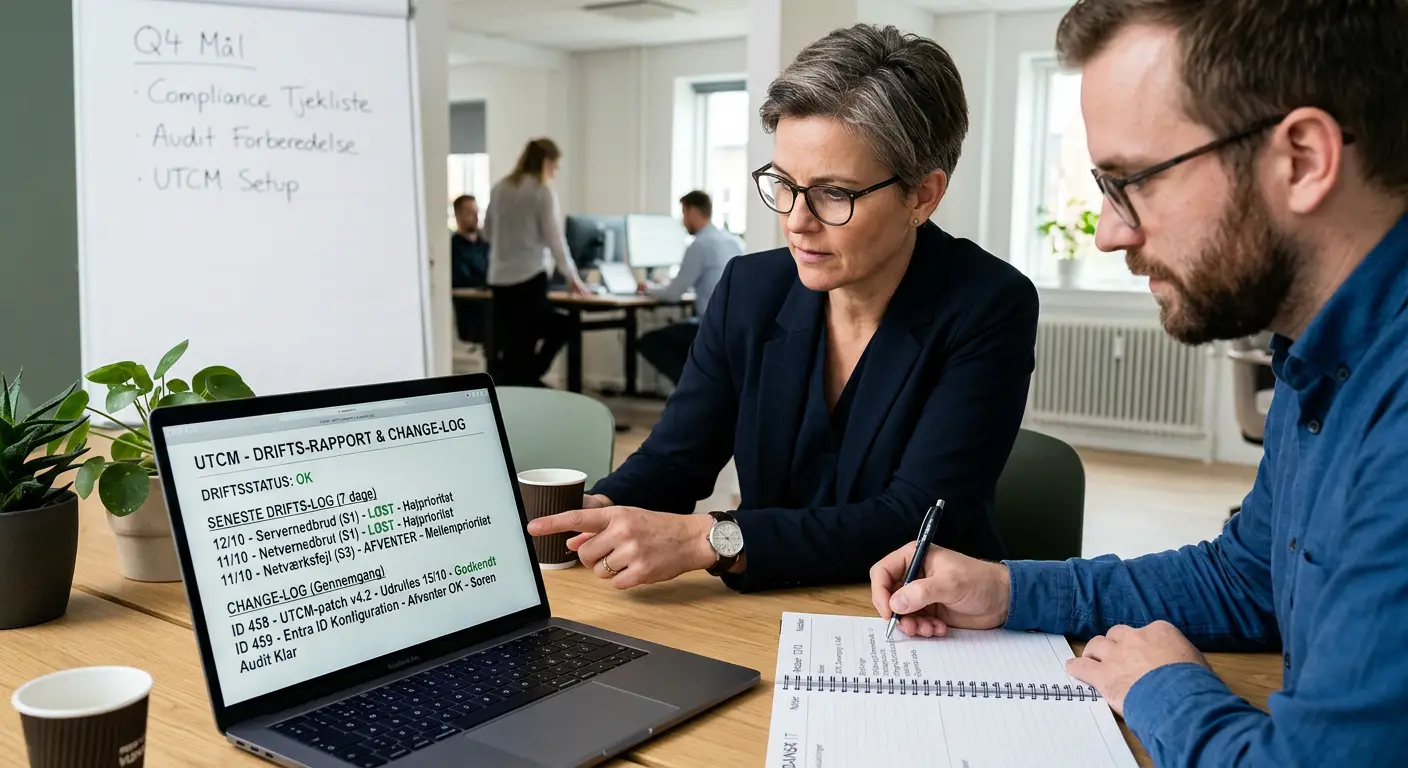

Før → Efter (2):

Før: “Vi ændrede det bare midlertidigt” uden ejer, ticket eller dokumentation. Midlertidigt bliver permanent.

Efter: Hver drift får en beslutning: revert eller accept. Begge dele logges, så audit kan følge jeres kontrol.

Hvordan vælger I mellem M365DSC vs UTCM – og hvad betyder API-fokus?

Markedet bevæger sig fra scripts og tredjepart til Microsofts native standard. Microsoft365DSC-projektet beskriver selv en transition mod Tenant Configuration Management som retningen frem (Microsoft365DSC Blog, 2026).

Det vigtigste for jer som SMB er ikke at vælge “værktøj” ud fra religion. Det er at vælge den løsning, der kan driftes stabilt, og som kan dokumentere governance.

- Hvis I vil have Microsofts officielle model for snapshots/monitorering via Microsoft Graph UTCM, så planlæg en API-baseret implementering og rapportering.

- Hvis I har en stor investering i eksisterende scripts, så lav en kontrolleret overgang: behold det, der virker, men flyt governance og drift-detektion til UTCM.

TechCommunity-tråden peger samtidig på, at løsningen aktuelt er tungt API-baseret og mangler en fuld brugerflade. Det er her mange virksomheder får værdi af en partner, der kan levere dashboards, alarmer og drift-proces som en managed service.

FAQ om Microsoft UTCM (Unified Tenant Configuration Management)

Hvad er Microsoft UTCM?

Microsoft UTCM (Unified Tenant Configuration Management) er Microsofts Graph-baserede løsning til at tage snapshots af Microsoft 365-tenantkonfigurationer, overvåge ændringer og rapportere drift. Se oversigten hos Microsoft Learn.

Hvor ofte opdager UTCM ændringer?

Office365ITPros beskriver automatiske tjek ca. hver 6. time i preview (2026). Tommelfingerregel: Brug UTCM til løbende kontrol, men behold change management for ændringer, der kræver øjeblikkelig godkendelse.

Hvilke områder i Microsoft 365 bør vi starte med at overvåge?

Start med identitet og adgang (Entra/Conditional Access), device compliance (Intune) og ekstern deling (Teams/SharePoint governance). Beslutningsregel: Hvis en ændring kan give datalæk eller admin-eskalering, så skal den ind i jeres første monitor.

Hjælper UTCM på NIS2 compliance M365 og ISO27001?

Ja, fordi configuration management og overvågning af uautoriserede ændringer er kernekrav i sikkerhedsarbejdet. UTCM giver jer snapshots og drift-rapporter, som kan bruges som dokumentation for kontrol – kombineret med en proces for godkendelse og revert.

Er UTCM et værktøj med en grafisk brugerflade?

Ikke som et “klik-i-portal”-produkt endnu. UTCM er API-drevet via Microsoft Graph, hvilket er stærkt til automation, men kræver, at nogen bygger rapportering, alarmer og rutiner omkring det. Mange vælger en MSP/partner til at gøre det operationelt.

Kan UTCM bruges ved opkøb og flere tenants?

Ja. Brug snapshots som “golden baseline” og kontrollér, at datterselskaber følger samme standard. Tommelfingerregel: Standardisér først Entra/Conditional Access og gæsteadgang, før I går videre til Teams/Intune-forskelle.

Hvad kræver det at komme i gang med Microsoft Graph UTCM?

I skal have en aftalt baseline, en liste over kritiske checks og en proces for drift-håndtering. Teknisk kræver det API-adgang, identiteter/permissions og et sted at samle rapporter (fx et drift-dashboard). Start med én tenant og udvid derefter.

Sådan kommer I i gang: 7 konkrete skridt

- Udpeg ejere: En ansvarlig for Entra, en for Intune, og en for Teams/Exchange. Aftal hvem der må godkende afvigelser.

- Definér baseline: Skriv 1 side med “must-have” indstillinger og acceptkriterier (fx ingen CA-undtagelser uden ticket).

- Tag første snapshot: Gem snapshot som reference før næste større ændringsvindue.

- Vælg 10–20 checks: Start med identitet/adgang, auto-forwarding, ekstern deling og device compliance.

- Opsæt monitor + alarmer: Send drift til et fast sted (mail/ITSM), og sæt en SLA for respons.

- Indfør “revert eller accept”: Hver drift skal ende med en beslutning og dokumentation (change record + opdateret baseline).

- Rapportér månedligt: Antal drifts, årsager, og hvilke politikker der oftest ændres. Brug det til at justere governance.