Microsoft Purview AI analysis: fra log til ledelsesrapport

·

Kategori: IT-sikkerhed

En sikkerhedsalarm lander fredag kl. 14:37. IT ser en bunke events, HR vil have fakta, og ledelsen vil vide: “Er der reel risiko – og hvad gør vi nu?” Med Microsoft Purview AI analysis kan I få et kort, forståeligt hændelsesresumé og en hurtigere vej til beslutning, uden at læse jer gennem rå audit-logs.

Key takeaways

- Gør alarmer beslutningsklare: Brug AI-genererede incident-summaries til at forklare “hvem, hvad, hvornår og hvorfor” før I eskalerer til HR/Legal.

- Skær investigation-tid ned: Lad AI samle kontekst på tværs af aktiviteter (download, omdøbning, ekstern deling, USB) før I bruger tid på manuel loggennemgang.

- Find sager uden KQL: Brug Natural Language Query til at spørge “vis incidents med finansdata de sidste 24 timer” og få et afgrænset sagsbillede.

- Håndtér fratrædelser objektivt: Kombinér Insider Risk Management med klare kriterier, så I undersøger adfærd – ikke mavefornemmelser.

- Dokumentér jeres vurdering: Gem prompt-/audit-spor, så I kan forklare for revisor, DPO eller bestyrelse, hvorfor en sag blev lukket (NIST AI RMF-princip: dokumentérbarhed).

Hvorfor drukner Virksomheder i DLP og Insider Risk-alarmer?

De fleste SMB’er har ikke et fuldt SecOps-team. Alligevel skal I håndtere DLP-hændelser, deling af følsomme filer, og adfærd omkring fratrædelser. Resultatet er “alert fatigue”: for mange sager, for lidt tid og en høj risiko for at fokusere på det forkerte.

CISA peger på, at mange datalæk er utilsigtede (fejl), ikke nødvendigvis ond vilje. Det betyder, at gode processer handler om at skelne: Hvad er en fejl, der kræver coaching eller justering af policies – og hvad ligner bevidst omgåelse?

Micro “Før → Efter” #1

Før: IT kopierer events fra flere portaler, laver en manuel tidslinje og sender et halvt teknisk notat til HR/ledelse.

Efter: Purview AI analysis laver et kort resumé med kontekst (hændelsesforløb + involverede objekter). IT bruger tiden på at verificere, afgrænse og vælge handling – ikke på at oversætte logs.

Sådan ændrer Security Copilot i Purview jeres investigation

Når Security Copilot i Purview er koblet på jeres compliance- og databeskyttelsesarbejde, får I især to praktiske gevinster:

- Incident-summary i naturligt sprog: Et forståeligt resumé (dansk/engelsk), som I kan bruge i intern eskalering og som beslutningsgrundlag.

- Natural Language Query: I kan søge efter sager med almindelige spørgsmål i stedet for at bygge komplekse forespørgsler.

Forrester/Gartner (SecOps-trends 2025/26) fremhæver, at AI-drevet analyse kan reducere tiden til at efterforske Insider Risk-alarmer markant sammenlignet med manuel loggennemgang. I praksis betyder det: færre timer bundet i én sag og hurtigere afklaring til forretningen.

Fejl der koster tid: Når I beder AI om det forkerte

AI’en er en assistent, ikke en dommer. Hvis jeres prompts og kriterier er uklare, får I uklare svar – og så ender I stadig i manuel efterforskning.

- Fejl: “Er dette ondsindet?” → AI gætter på intention.

- Bedre: “Opsummér hændelsesforløb, berørte filer, labels, delingskanaler og policy-triggers. Marker afvigelser fra normal adfærd.”

- Fejl: Luk sager uden sporbarhed.

- Bedre: Gem resumé, beslutning og hvilke datapunkter I lagde vægt på (NIST’s krav om forklarbarhed/dokumentation).

Micro “Før → Efter” #2

Før: I lukker 20 DLP-alarmer med “false positive” uden at lære af mønsteret.

Efter: I bruger AI-resuméer til at gruppere støj (fx “manglende label ved intern mail”) og justerer DLP-regler/labels én gang, så støjen falder i næste uge.

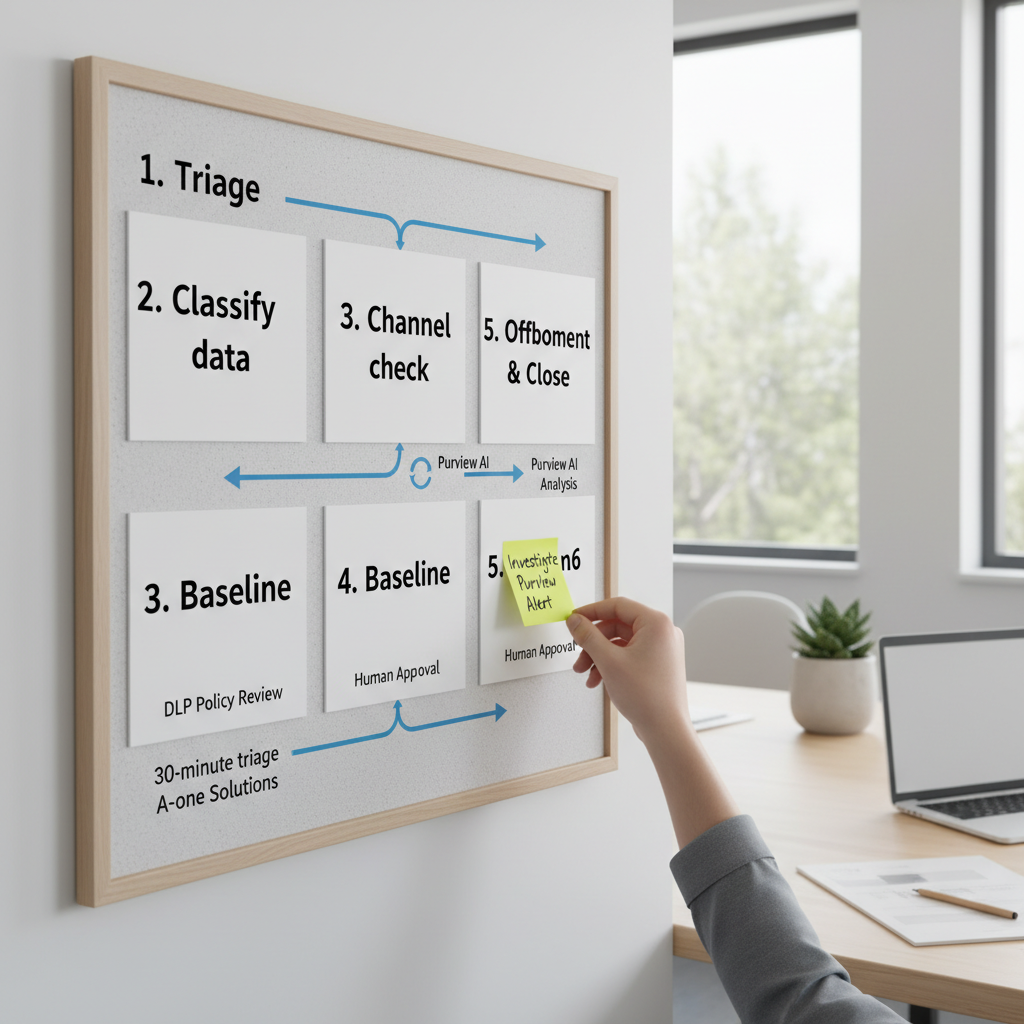

Tjekliste: 30-minutters triage af en Purview-incident (praktisk)

Brug tjeklisten som fast arbejdsgang i IT (og som fælles sprog med HR/Legal). Målet er at komme fra alarm til beslutning på under en halv time i standardsager.

| Trin | Hvad I gør i Purview | Hvad I kigger efter | Beslutningsregel |

|---|---|---|---|

| 1) Afgræns | Åbn incident-summary og tidslinje | Bruger, enheder, lokation, tidsrum, antal filer | Hvis der er “burst”-adfærd (mange handlinger på kort tid) → fortsæt til trin 2 |

| 2) Klassificér data | Se labels/sensitivity og DLP-policy match | Finans/HR/kontrakter/persondata | Hvis følsomme labels + ekstern kanal → prioritet høj |

| 3) Kanal-check | Identificér kanal: mail, Teams, SharePoint link, download, USB | Ekstern deling, private maildomæner, flytning til USB | USB eller private maildomæner → eskalér til trin 5 |

| 4) Normal adfærd | Bed AI opsummere afvigelser vs. baseline | Usædvanlige tidspunkter, nye enheder, nye modtagere | Hvis adfærden matcher normal drift → håndtér som træning/policy-justering |

| 5) Offboarding-kontekst | Krydstjek fratrædelse/rolleændring (HR-input) | Opsigelse, access ændringer, projektoverdragelse | Hvis hændelsen ligger tæt på fratrædelse + data med høj følsomhed → HR/Legal involveres |

| 6) Dokumentér og luk | Gem resumé, evidens og beslutning | Hvad der blev vurderet, og hvorfor sagen lukkes/eskaleres | Ingen lukning uden kort “why”-notat + reference til hændelses-id |

Vil I se jeres egne alarmer som ledelsesklare resuméer? Vi kan sætte en kort demo op af Purview investigation med Security Copilot, gennemgå jeres DLP/Insider Risk-scenarier og levere en konkret triage-proces til drift og compliance. Kontakt os via /kontakt eller start med en status på jeres compliance-opsætning.

Sådan bruger I Natural Language Query uden at skabe nye compliance-problemer

Natural Language Query sparer tid, men I skal styre adgang og logning, så “hurtig søgning” ikke bliver til “fri adgang til alt”.

- Rollebasér adgang: IT kan triage; HR/Legal får kun de felter og sager, de skal bruge.

- Fastlæg standardspørgsmål: Lav 10 godkendte spørgsmål (fx “incidents med CPR-relaterede mønstre” eller “ekstern deling fra Finance”).

- Log og spor: Gem prompt-/audit-spor, så I kan forklare, hvem der søgte hvad, hvornår, og hvorfor.

FAQ: Microsoft Purview AI analysis i praksis

Hvad er Microsoft Purview AI analysis helt konkret?

Det er AI-assistance i Microsoft Purview, der kan opsummere en hændelse (fx DLP eller Insider Risk) i naturligt sprog og hjælpe jer med at søge/afgrænse sager hurtigere. I bruger det til investigation og rapportering, ikke til automatisk at “dømme” medarbejdere.

Kræver det Security Copilot-licens, eller virker det med E5?

Funktionaliteten er tæt knyttet til Security Copilot i Purview. Som tommelfingerregel: Har I M365 E5, har I ofte grundlaget (data og signaler), men AI-assistance kræver typisk særskilt aktivering/licens. Få afklaret licens og datakilder før I planlægger drift.

Kan vi stole på AI-resuméer til HR-sager ved fratrædelse?

Brug resuméet som triage og fælles faktagrundlag. Tag beslutninger på verificerbare datapunkter: tidslinje, kanaler, filtyper, labels og policy-triggers. Hvis sagen kan få ansættelsesretlige konsekvenser, bør I altid have menneskelig gennemgang og dokumentation.

Hvordan reducerer vi false positives i DLP med AI uden at slække på sikkerheden?

Start med at kategorisere støj i 3 grupper: (1) brugerfejl, (2) policy for bred, (3) reelt brud. Brug AI-resuméer til at se mønstre (samme afdeling, samme filtype, samme kanal) og justér én policy ad gangen. Mål effekten på antal alarmer pr. uge før næste ændring.

Hvilke minimumskrav skal være på plads før vi får værdi af Purview investigation?

Tre krav giver hurtigst effekt: (1) Sensitivity labels på de vigtigste datatyper (HR, finans, kontrakter), (2) DLP-policies der matcher jeres dataflows (mail/Teams/SharePoint/endpoints), og (3) klare roller for triage og eskalering. Uden det får I pæne resuméer, men uklare beslutninger.

Hvordan hjælper Purview AI analysis med compliance og revision?

NIST’s AI Risk Management Framework lægger vægt på forklarbarhed og dokumentation. Når I gemmer resumé, prompt-/audit-spor og jeres beslutningsnotat, kan I vise, hvorfor en sag blev lukket eller eskaleret, og hvilke signaler der blev lagt til grund.

Sådan kommer I i gang (konkrete skridt)

- Vælg 2 scenarier: (a) fratrædelse/nøglemedarbejder og (b) ekstern deling af finans- eller HR-data.

- Auditér dataklassificering: Kortlæg hvor data ligger (SharePoint/Teams/OneDrive/mail) og sæt labels på top-10 dokumenttyper.

- Skru DLP/Insider Risk til “tænder”: Aktivér policies i audit-mode først, og definér hvad der udløser prioritet høj.

- Indfør triage-tjeklisten: Kør den på de næste 10 incidents og justér beslutningsreglerne, så de passer til jeres drift.

- Fastlæg HR/Legal-eskalering: Skriv 5 klare triggers (fx USB + følsom label) og hvem der skal informeres hvornår.

- Dokumentér standarden: Gem en skabelon for sagsnotat (resumé + evidens + beslutning) og brug den hver gang.