Microsoft Entra ID sikkerhed: stop AiTM-phishing med MFA

·

Kategori: IT-sikkerhed

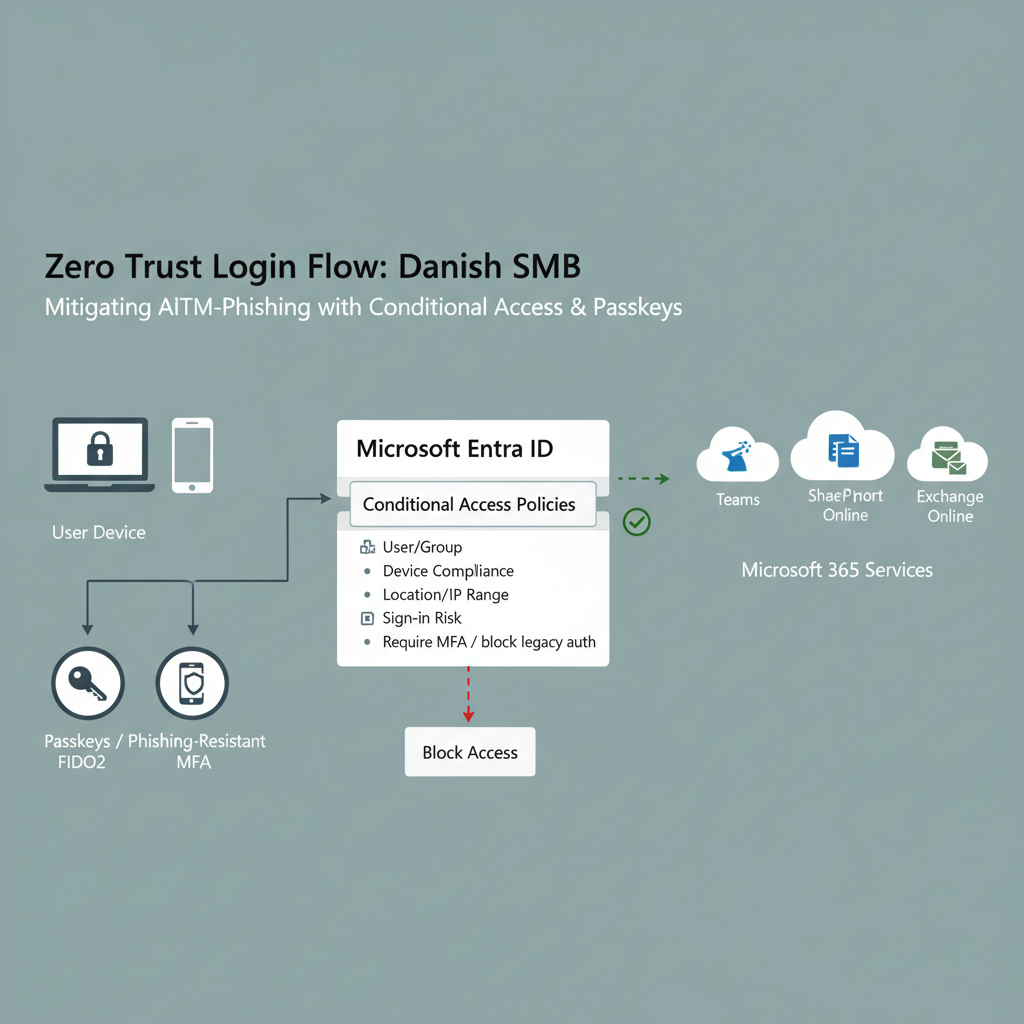

Hvis én konto bliver kapret, følger Teams, SharePoint og mail ofte med. I 2026 ser vi især AiTM-phishing og “MFA fatigue”, som kan omgå svag MFA. Målet er simpelt: færre vellykkede logins for angribere – uden at jeres brugere drukner i prompts.

Key takeaways

- Skift fra “MFA for alle” til risikobaseret håndhævelse: segmentér brugere og kræv stærkere login der, hvor skaden er størst.

- Gør MFA phishing-resistant for nøglebrugere: udrul passkeys/FIDO2 som standard for admins og økonomi.

- Brug Conditional Access til at stoppe de klassiske gennembrud: bloker legacy auth, kræv compliant device og step-up ved følsomme apps.

- Få styr på gæster og gamle konti: kør faste access reviews og automatisér deaktivering af “stale accounts”.

- Test og mål: gennemfør kontrollerede login-tests og følg sign-in logs for at justere politikker uden brugerkaos.

Hvorfor Microsoft Entra ID sikkerhed er jeres nye “firewall”

Jeres apps ligger ikke længere bag et kontornetværk. Microsoft 365, SaaS og cloud-tjenester er tilgængelige overalt, så identiteten er det primære kontrolpunkt. Microsoft Digital Defense Report 2025/2026 peger på, at identitetsangreb i stor skala kan stoppes med MFA – men metoderne er blevet skarpere (AiTM og prompt-spam).

Konsekvensen i en SMB er typisk konkret: en kapret konto giver adgang til fakturaer, kundeoplysninger, delte Teams-filer og videresendelsesregler i mail. Det er sjældent “firewallens skyld”. Det er login og adgangsstyring.

Sådan opdeler I brugere, så sikkerhed ikke generer alle

Start med segmentering. I skal ikke håndhæve samme styrke for lager, sælgere og global admin.

Praktisk segment (10–300 brugere)

- Tier 0 (kritiske konti): Global Admin, sikkerhedsadmins, nøgle-IT, break glass.

- Tier 1 (høj risiko): CFO/økonomi, løn, HR, ledelse, brugere med adgang til kundedata.

- Tier 2 (standard): resten af organisationen.

- Gæster/eksterne: konsulenter, samarbejdspartnere, leverandører.

Før → Efter #1

Før: Alle får samme MFA-krav, så I ender med at lempe politikker for at stoppe brok.

Efter: Tier 0/1 får phishing-resistant MFA og strammere Conditional Access, mens Tier 2 får en friktionsfri standard. Resultat: færre undtagelser og færre nød-opkald til IT.

Fejl der koster: “MFA er slået til” er ikke nok i 2026

De dyre fejl handler sjældent om, at MFA mangler helt. De handler om, at MFA kan manipuleres eller omgås.

- Prompt-spam (MFA fatigue): Brugeren trykker “godkend” for at få ro.

- AiTM-phishing: Angriberen fanger session/cookies via en mellemmand, så et korrekt login stadig ender med adgang.

- For mange undtagelser: “Bypass for direktøren” bliver en åben dør.

- Legacy authentication: Gamle protokoller kan omgå moderne kontrol, hvis de stadig er tilladt.

Sådan vælger I mellem Authenticator, passkeys og FIDO2-nøgler

Brug denne tommelfingerregel, når I vil opgradere fra basal MFA til phishing-resistant MFA.

| Metode | Hvornår den passer | Hvad I skal sikre |

|---|---|---|

| Authenticator (number matching) | Standardbrugere (Tier 2), hvor brugervenlighed vægter | Blokér simple prompts, fjern “godkend uden matching”, brug stærke metoder for Tier 0/1 |

| Passkeys (phishing-resistant MFA) | Admins, økonomi, ledelse og brugere med brede datarettigheder | Plan for enheder, backup-metode, og udrulning i bølger |

| FIDO2 sikkerhedsnøgle | Højeste sikkerhed, delt IT-drift, særlige krav/roller | Registrering, udlevering, tab/erstatning, minimum 2 nøgler til Tier 0 |

Tjekliste: Conditional Access best practice til SMB (Business Premium)

Hvis I har Microsoft Business Premium, har mange allerede Entra ID P1-funktioner til at håndhæve adgang. Brug tjeklisten som audit og som implementeringsplan.

- Baselines først:

- Blokér legacy authentication (POP/IMAP/SMTP AUTH hvor muligt).

- Kræv MFA for alle brugere – men planlæg undtagelser som “break glass”, ikke som person-undtagelser.

- Enheds-krav til Microsoft 365:

- Kræv compliant device for SharePoint/OneDrive (stopper data på private/ukontrollerede enheder).

- Definér “hvad compliant betyder”: kryptering, PIN/biometri, opdateringsniveau, Defender aktiv.

- Step-up ved følsomme handlinger:

- Kræv re-authentication ved adgang til økonomi/HR-systemer eller admin-porte.

- Sæt kort sessionslevetid for admins, længere for standardbrugere.

- Lokation og risiko:

- Blokér login fra lande, I aldrig bruger (hvis relevant for jeres drift).

- Kræv phishing-resistant MFA for Tier 0/1 uanset lokation.

- Gæster og eksterne konsulenter:

- Kræv MFA også for gæster, og begræns hvilke apps de kan nå.

- Tving tidsbegrænset adgang (fx 30/60/90 dage) og gen-godkendelse ved forlængelse.

- Log og alarmér:

- Gennemgå sign-in logs ugentligt i starten: mislykkede logins, nye lokationer, nye enheder.

- Dokumentér undtagelser og ejerskab: hvem godkendte, hvorfor, hvornår udløber den.

Før → Efter #2

Før: Eksterne konsulenter bliver liggende som gæster i Teams i årevis, fordi ingen “tør” slette dem.

Efter: Access reviews og udløbsdato på gæsteadgang. Når samarbejdet stopper, stopper adgangen automatisk. Det reducerer risikoen for datalæk og gør compliance-arbejdet målbart.

Få et Entra ID identitets-tjek på 30 minutter

Vi gennemgår jeres Microsoft Entra ID sikkerhed med fokus på MFA, Conditional Access, gæster og admin-konti. I får en kort prioriteret liste med “ret nu” og “ret næste sprint”. Se mulighederne på IT-sikkerhed eller kontakt os via /kontakt.

Sådan rydder I op i gæster, gamle konti og “maskin-identiteter”

Identiteter er ikke kun mennesker. Servicekonti, integrationer og automatiseringer kan blive en blind vinkel, hvis ingen ejer dem. Gartner peger i 2026 på, at machine identities fylder mere og mere i risiko-billedet.

Mini-tjek: hvad I konkret kigger efter

- Gæster: Hvem er inviteret? Hvilke Teams/Sites? Hvornår sidst logget ind?

- Stale accounts: Brugere uden login i fx 60–90 dage (definér jeres grænse) – skal de deaktiveres?

- Servicekonti: Har de MFA? (ofte nej) Kan de erstattes af managed identities/app-registrations med mindst mulige rettigheder?

- Admin-rettigheder: Er der lokale administratorer på klienter, som ikke behøver det? (CISA’s “Secure by Design” anbefaler at fjerne unødige adminrettigheder.)

Hvordan vælger I en afløser for VPN til fjernadgang?

Hvis I stadig bruger klassisk VPN for at nå interne systemer, så er det værd at vurdere en model, hvor adgang gives pr. app og pr. identitet. Microsoft Entra’s retning i 2025/2026 har gjort Security Service Edge og Global Secure Access mere relevant også for SMB, især når I vil udfase “alt på netværket”-adgang.

Beslutningsregel

- Har I få interne apps: Start med at sikre dem én ad gangen og kræv stærk identitet + compliant device.

- Har I mange lokationer og mange eksterne: Prioritér central policy-styring og logging fremfor flere VPN-profiler.

- Har I leverandører med adgang: Giv tidsbegrænset adgang pr. app, ikke et helt netværk.

FAQ om Microsoft Entra ID sikkerhed

Hvad er Microsoft Entra ID sikkerhed i praksis?

Det er jeres konkrete login- og adgangspolitikker: MFA-metode, Conditional Access, admin-roller, gæsteadgang og logning. Det er her, I stopper de fleste konto-overtagelser, før de når data.

Hvilken MFA er phishing-resistant MFA?

Passkeys og FIDO2 sikkerhedsnøgler er typisk phishing-resistant, fordi de er bundet til den rigtige tjeneste og kan ikke “videresendes” via et falsk login-site. Brug dem som minimum for Tier 0/1.

Kan vi nøjes med Authenticator-appen?

Til Tier 2 kan Authenticator med number matching være et rimeligt niveau, hvis I samtidig bruger Conditional Access (fx device compliance og blokering af legacy auth). Til admins og økonomi bør I planlægge passkeys/FIDO2.

Hvad er Conditional Access best practice for en SMB?

Start med 3 politikker: (1) blokér legacy authentication, (2) kræv MFA for alle, (3) kræv compliant device for SharePoint/OneDrive. Udvid derefter med step-up for følsomme apps og strengere krav for Tier 0/1.

Hvordan får vi styr på gæster i Teams og SharePoint?

Indfør faste access reviews (fx hver måned for højrisiko teams og hvert kvartal for resten). Sæt udløb på gæsteadgang og kræv ny godkendelse ved forlængelse. Ejerskab skal ligge hos en team/site-ejer, ikke “IT generelt”.

Hvad skal vi gøre med “break glass” konti?

Hav mindst to break glass-konti, stærke unikke passwords og stram overvågning af login. De må kun bruges ved nød. Test adgang og dokumentation fast (fx kvartalsvist), så I ikke opdager fejl under et nedbrud.

Hvilke licenser kræver det her typisk?

Mange SMB’er løser basis med Microsoft Business Premium (som typisk inkluderer Entra ID P1-funktioner som Conditional Access). Hvis I vil længere med governance og avanceret risikostyring, kan der være behov for opgraderinger – men start med at udnytte det, I allerede betaler for. Se jeres muligheder under Microsoft 365.

Implementér på 14 dage: konkrete skridt

- Dag 1–2: Kortlæg Tier 0/1/2 + gæster. Aftal ejerskab pr. gruppe (IT/økonomi/HR).

- Dag 3–4: Slå legacy authentication fra, og lav to break glass-konti med dokumenteret nød-proces.

- Dag 5–7: Udrul Conditional Access: MFA for alle + compliant device for SharePoint/OneDrive + streng politik for Tier 0/1.

- Dag 8–10: Pilotér passkeys/FIDO2 for Tier 0/1 (5–15 brugere). Fix de 3 mest almindelige support-issues, før I skalerer.

- Dag 11–12: Sæt access reviews og udløb på gæster. Deaktivér stale accounts efter jeres aftalte grænse.

- Dag 13–14: Gennemfør en “login-øvelse”: test fra ny enhed, ny lokation og med en gæst. Mål friktion og justér politikker.

Hvis I vil have det gjort uden at stoppe driften, kan vi tage det som et fast forløb og efterfølgende drift. Se også vores setup til drift, hvis I vil have løbende overvågning og månedlig policy-gennemgang.