Microsoft 365 phishing beskyttelse: 5 indstillinger der virker

·

Kategori: IT-sikkerhed

Phishing i 2026 handler sjældent om dårligt sprog. Det handler om troværdige afsendernavne, links der skifter mål, og QR-koder der omgår jeres “klik ikke”-råd. Hvis jeres Microsoft 365 setup er spredt ud på manuelle undtagelser, ender I med huller, der først opdages efter en BEC/CEO-svindel. Her får I fem konkrete indstillinger, der giver mærkbar effekt i en SMB-tenant – uden at bygge et helt sikkerhedsprojekt.

- Stop drift i politikker: Aktivér Strict Preset Security Policies for ledelse/økonomi, så Microsoft løbende opdaterer beskyttelsen (i stedet for manuelle tweaks).

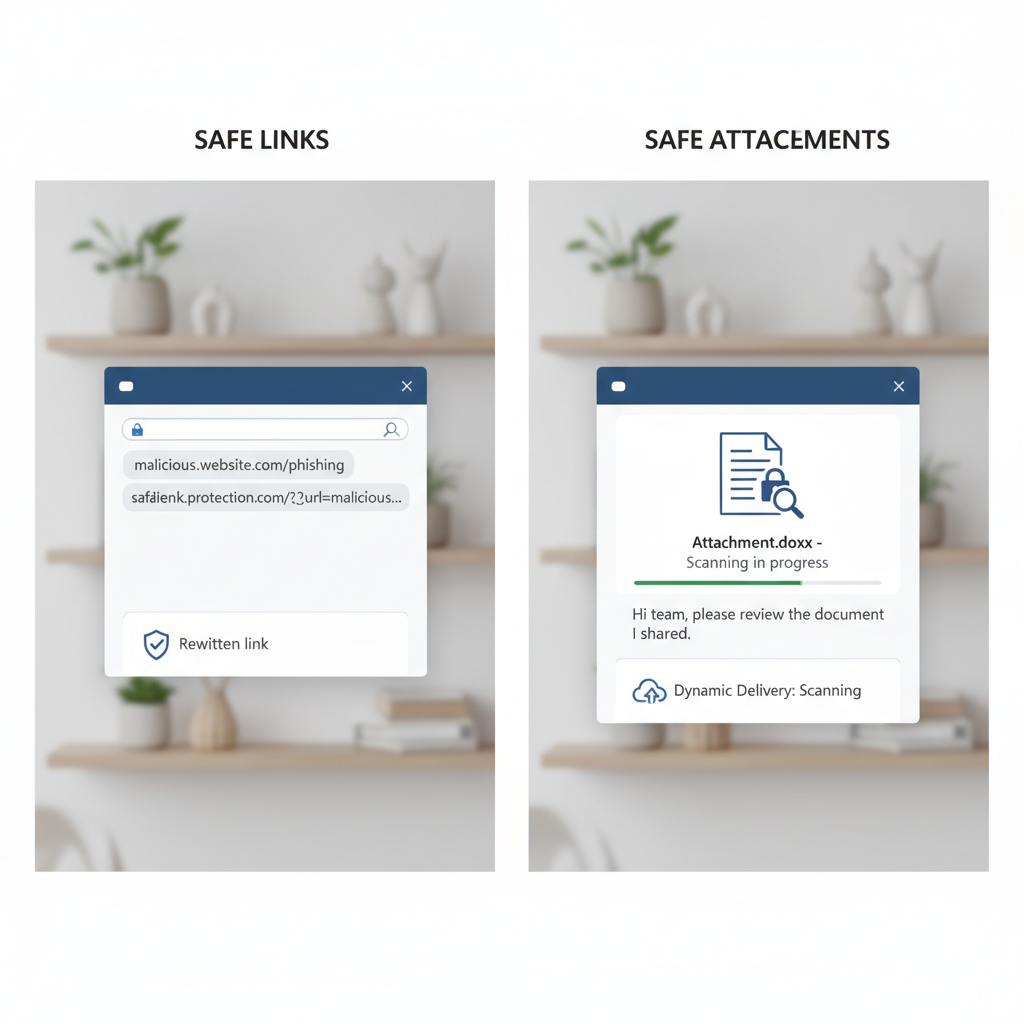

- Fang det, brugeren ikke kan se: Slå Safe Links til på tværs af Outlook, Teams og Office-apps, så links bliver kontrolleret ved klik.

- Reducer skade fra vedhæftninger: Brug Safe Attachments med Dynamic Delivery, så brugeren kan læse mailen, mens filen scannes.

- Blokér CEO-svindel: Konfigurér impersonation protection og VIP-brugere, så lookalike-domæner og “display name”-angreb rammes hårdt.

- Beskyt jeres brand og leverbarhed: Håndhæv SPF/DKIM/DMARC og sigt mod DMARC p=reject, så andre ikke kan sende “fra jer”.

Hvorfor klassisk phishing-filter ikke er nok længere

To ting har ændret spillet: AI skriver mails, der ligner jeres interne tone, og angribere bruger kanaler uden for klassisk “spam + vedhæftet fil”. Microsoft har derfor flyttet meget af beskyttelsen fra “statisk filtrering” til realtid og identitet.

Det betyder også, at “vi har MFA” ikke er en afslutning. CISA peger på, at phishing ofte forsøger at omgå klassisk MFA via AiTM (adversary-in-the-middle), og derfor giver phishing-resistent MFA (fx FIDO2) bedre effekt i praksis.

Sådan bruger I Preset Policies (Standard vs. Strict) uden at drukne i regler

Microsoft anbefaler i stigende grad Preset Security Policies i EOP/Defender for Office 365, fordi manuelle politikker har en tendens til at glide væk fra best practice over tid (drift). Presets bliver løbende opdateret af Microsoft.

Praktisk opsætning: segmentér før I strammer

Start med at oprette en lille VIP-gruppe: direktion, økonomi og dem der godkender betalinger. Tildel Strict til VIP. Lad resten være på Standard i første omgang, og mål støj/false positives.

Før → Efter #1

Før: Én global anti-phishing policy med mange undtagelser for “vigtige afsendere”. Resultat: reglerne bliver uigennemskuelige, og angribere rammer via undtagelser.

Efter: Strict preset på VIP + standard på resten. Resultat: færre lokale undtagelser og mere stabil governance, fordi Microsoft vedligeholder baseline.

Sådan konfigurerer I Safe Links, så det også virker i Teams

Safe Links er jeres “sidste kontrolpunkt”, fordi linket bliver vurderet ved klik, ikke kun ved modtagelse. Det er afgørende, når angribere skifter destination efter levering. I 2026 er det især relevant, fordi links ofte deles i Teams og åbnes på mobilen.

Tommelfingerregel: Hvis I tillader, at links åbner direkte uden omskrivning/scan, så har I i praksis accepteret, at brugeren selv skal være jeres sikkerhedskontrol.

Sådan bruger I Safe Attachments og Dynamic Delivery uden at stoppe arbejdet

Safe Attachments reducerer risikoen fra vedhæftninger. Med Dynamic Delivery kan mailen leveres hurtigt (brugeren kan læse indholdet), mens filen stadig bliver scannet i baggrunden. Det giver færre “IT stopper min mail”-klager, uden at I sænker sikkerheden.

Fejl der koster penge: sådan lukker I hullet ved CEO-svindel (impersonation protection)

Verizon DBIR (2025) peger på, at BEC/impersonation er en central angrebsform. I en SMB rammer det typisk økonomi: “Ny konto til betaling”, “haster i dag”, “send lige fakturaen igen”.

Minimums-setup, der giver effekt

- VIP-liste: Direktør, CFO, bogholderi, lønadministrator, indkøb.

- Protected domains: Jeres eget domæne + kritiske leverandør-domæner (dem I betaler til).

- Handling: Karantæne eller “deliver to junk” er ofte for svagt på VIP; vælg karantæne med admin/sekundær godkendelse.

- Display name protection: Blokér når afsendernavn matcher VIP, selv hvis mailen kommer fra et andet domæne.

Før → Efter #2

Før: Brugerne lærer at “tjekke afsenderdomænet”, men en angriber bruger CEO’ens navn som display name. Resultat: mailen ser legitim ud på mobilen.

Efter: Impersonation protection på VIP + karantæne. Resultat: I flytter kontrol fra brugerens øjne til tenantens politikker.

Tjekliste: 45 minutter til en stærkere Defender for Office 365 baseline

Brug tjeklisten som audit før I ændrer noget. Dokumentér det I finder, og beslut hvor I vil stramme først (VIP → resten).

| Kontrolpunkt | Hvad I kigger efter | Beslutningsregel |

|---|---|---|

| Preset Security Policies | Er Standard/Strict aktiveret, og er VIP segmenteret? | Hvis VIP ikke er på Strict: start der. Hvis der er mange manuelle undtagelser: planlæg oprydning. |

| Safe Links | Dækker politikken Outlook + Teams/Office apps, og er klik-time protection aktiv? | Hvis Teams ikke er dækket: udvid scope. Hvis mange allow-lists: skær ned og brug review. |

| Safe Attachments | Er scanning aktiv, og er Dynamic Delivery slået til? | Hvis brugerne klager over forsinkelser: slå Dynamic Delivery til før I slækker på scanning. |

| Anti-phishing / impersonation | VIP-liste, protected domains, display name protection, karantæne-flow | Hvis økonomi ikke er VIP: ret det i dag. Hvis handling er “junk”: hæv til karantæne for VIP. |

| Quishing (QR-koder) | Har I beskyttelse, der kan analysere billeder/QR i mail? | Hvis I ser QR-loginmails: vurder Defender-licens og stram politikker + awareness på QR. |

| MFA (phishing-resistent) | Bruger I FIDO2 / stærk autentificering for VIP, og er number matching aktiv hvor relevant? | Hvis VIP kun har SMS: planlæg FIDO2. Hvis mange “MFA fatigue” hændelser: stram prompts og betinget adgang. |

Vil I have en baseline-audit uden gæt? Vi gennemgår jeres Defender for Office 365 indstillinger, DMARC/SPF/DKIM og VIP-beskyttelse, og leverer en prioriteret ændringsplan med “hvad/hvorfor/hvordan”. Se hvordan vi arbejder med IT-sikkerhed, eller book en dialog via kontakt.

Sådan håndhæver I DMARC (og hvorfor det også handler om leverbarhed)

DMARC er ikke kun “sikkerhed”. Det er også jeres brand. Google’s sender guidelines (opdateret krav siden 2024) gør, at manglende eller svag autentificering oftere betyder spam eller afvisning hos modtagere. I 2026 er p=reject standarden for virksomheder, der vil undgå at andre kan sende “fra jer”.

Praktisk fremgangsmåde i tre trin

- Kortlæg afsendere: Hvem sender mail på jeres domæne? M365, ERP, marketing, ticket-system, webshop, lønsystem.

- Stram gradvist: Start med DMARC p=none for rapportering, ret SPF/DKIM, gå til p=quarantine, og håndhæv p=reject når rapporterne er stabile.

- Drift og dokumentation: Læg ejerskab i driften: hvem godkender nye afsendere, og hvordan testes de før go-live?

FAQ: Microsoft 365 phishing beskyttelse

Hvilken licens skal vi have for Defender for Office 365 indstillinger som Safe Links?

Mange SMB’er har funktionerne via Microsoft 365 Business Premium (afhængigt af plan/tilvalg). Lav en licens-audit før opsætning, så I ikke bygger politikker, der kun gælder for en del af brugerne.

Skal vi vælge Standard eller Strict preset security policies?

Brug Strict til VIP (ledelse/økonomi) som udgangspunkt. Brug Standard til resten, og stram derefter i et kontrolleret tempo. Hvis I går “Strict til alle” uden forberedelse, får I ofte for mange karantæner og begynder at lave undtagelser.

Hvordan ved vi, om Safe Links virker i Teams?

Test med en kontrolleret URL fra en testmail og en Teams-besked til en testbruger. Beslut på forhånd, hvad “godkendt adfærd” er: omskrivning af link, advarsels-side og logning af klik. Hvis test kun virker i Outlook, er scope ikke rigtigt sat.

Hvad er en god tommelfingerregel for impersonation protection i Office 365?

Hvis en mail udgiver sig for at være direktør/CFO og indeholder betaling, ændring af kontonummer eller hastekrav, skal den aldrig lande ubemærket i indbakken hos økonomi. Sæt VIP + karantæne som minimum og brug display name protection.

Hvordan håndterer vi quishing (QR-koder) i praksis?

Gør det til en regel, at QR-koder med login/betaling behandles som links: de skal scannes/valideres af sikkerhedslag, ikke af brugerens mavefornemmelse. Slå beskyttelse til, der kan analysere QR i billeder, og suppler med en kort intern procedure: “QR til login = meldes til IT”.

Hvorfor hjælper DMARC opsætning i Office 365 også på at få mails igennem?

DMARC (sammen med SPF og DKIM) beviser over for modtageren, at jeres mail faktisk kommer fra en autoriseret afsender. Når det mangler, bliver legitim mail lettere klassificeret som mistænkelig. Sigt mod p=reject, når I har styr på alle systemer, der sender på jeres domæne.

Er phishing-resistent MFA (FIDO2) virkelig nødvendigt for SMB?

Hvis I har brugere, der godkender betalinger, håndterer kundedata eller har admin-rettigheder, er svaret typisk ja. Start med VIP og administrative konti. Det er et målrettet løft, der reducerer risikoen for konto-overtagelse, som ellers gør mailfiltrering mindre værd.

Sådan implementerer I det i den rigtige rækkefølge

- Opret VIP-gruppe (ledelse/økonomi) og aktiver Strict preset på den gruppe.

- Slå Safe Links til på tværs af Outlook, Teams og Office-apps, og lav en 10-minutters testplan.

- Aktivér Safe Attachments med Dynamic Delivery, så I får sikkerhed uden unødige stop i driften.

- Konfigurér impersonation protection med VIP, protected domains og karantæne-flow (inkl. hvem der frigiver).

- Kortlæg alle afsendersystemer og kør DMARC-rejsen: p=none → quarantine → reject med tydeligt ejerskab.

- Udrul phishing-resistent MFA til VIP/admin (FIDO2 eller minimum stærkere godkendelsesmetoder), og dokumentér undtagelser.