Microsoft 365 Copilot sikkerhed: stop oversharing

·

Kategori: IT-sikkerhed

Copilot kan svare hurtigt, fordi den finder jeres indhold hurtigt. Problemet er, at den også finder det, I ikke mente, andre skulle se. I praksis er “Copilot-risiko” ofte helt almindelige SharePoint-tilladelser og gamle delingslinks. Med få, konkrete oprydninger kan I aktivere Copilot med markant lavere risiko for oversharing.

- Find de største datalæk-risici først: auditér “Alle/Everyone”-adgang, gæstedeling og anonyme links – og luk dem, før I tænder Copilot.

- Skab et minimum af Copilot data governance: definér hvor fortroligt indhold må ligge, og hvem der må dele hvad.

- Skær “støj” væk: rens op i Teams/SharePoint-struktur, så Copilot svarer på det rigtige (og ikke på gamle udkast).

- Brug Microsoft Purview til mærkning og policy: klassificér, håndhæv og log deling – i stedet for at håbe på god adfærd.

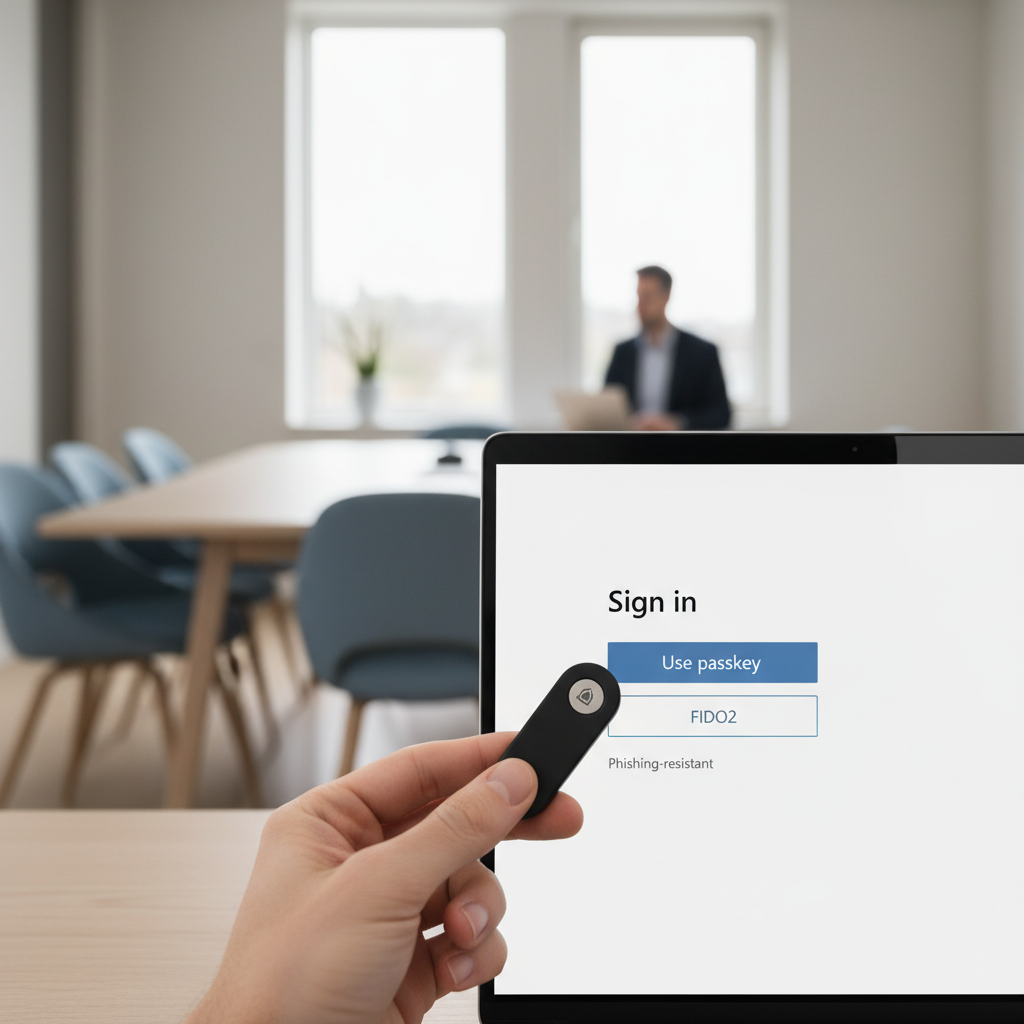

- Gør identitet til jeres perimeter: håndhæv phishing-resistent MFA (passkeys/FIDO2) for admin og højrisikobrugere.

Hvorfor oversharing bliver synligt, når I indfører Copilot

I dag kan der godt ligge en “direktørmappe” et sted, som i praksis er delt for bredt, uden at nogen opdager det. Copilot ændrer ikke jeres rettigheder, men den gør det nemt at udnytte dem: brugere spørger, og Copilot henter svar fra alt, de allerede har adgang til.

Det er derfor Microsoft 365 Copilot sikkerhed starter med adgangsstyring og struktur – ikke med prompts.

To typiske årsager i SMB

- “Hurtige løsninger” blev permanente: “Giv lige alle adgang, så vi kan komme videre.” Ingen ruller tilbage.

- Deling via links uden ejer: gamle links lever videre, også når personer skifter rolle eller forlader virksomheden.

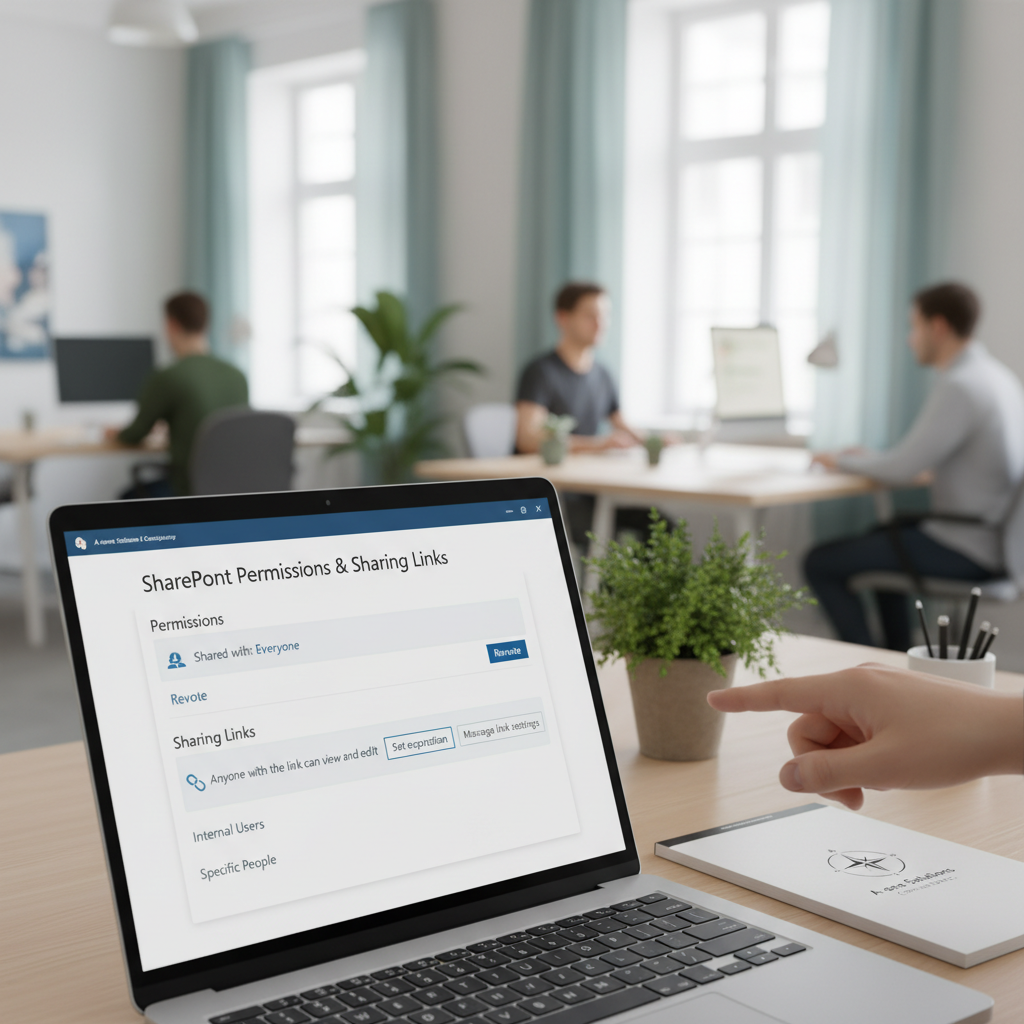

Før → Efter #1

Før: Dokumenter deles med “Alle med linket”, og links cirkulerer i mailtråde uden overblik.

Efter: Deling kræver login, anonyme links er blokeret, og eksisterende links bliver ryddet op med en fast kadence (fx månedligt). Resultat: færre uforudsete læsere og tydeligere ansvar.

Sådan spotter I risikoen: hvor Copilot typisk finder “for meget”

Start med de steder, hvor oversharing oftest opstår i Microsoft 365:

- SharePoint-sites med uklare ejere og “medlemmer” der reelt er hele virksomheden.

- Teams hvor kanaler bruges som filarkiv, og gæster bliver hængende efter projektafslutning.

- OneDrive hvor personlige mapper bruges som fællesdrev (især økonomi/HR).

- Delingslinks (anonyme eller “anyone links”) der ikke udløber.

Tjekliste: Copilot Readiness uden datalæk (konkret)

Brug tjeklisten som en “stop/go”-gate. Hvis I ikke kan sætte flueben i de røde punkter, så start der.

| Kontrolpunkt | Hvad I kigger efter | Handling (tommelregel) |

|---|---|---|

| 1) Ekstern deling | Gæster i Teams/SharePoint, gamle samarbejder, manglende udløb | Kræv udløb på gæsteadgang og gennemgå gæsteliste pr. projekt (fx hver 30/90 dage). |

| 2) Anonyme links | “Alle med linket” i brug, ingen ejer der kan forklare hvorfor | Blokér anonyme links, og erstat med deling til navngivne personer/grupper. |

| 3) “Alle”-grupper | Adgang givet til “Everyone/Alle”, store dynamiske grupper uden segmentering | Skift til rolle-/afdelingsgrupper. Giv mindst mulige læserettigheder. |

| 4) OneDrive som fællesdrev | Fælles processer ligger i en persons OneDrive (faktura, HR, kontrakter) | Flyt til SharePoint med tydelig ejer, retention og adgangspolitik. |

| 5) Følsomme data | Løn, CPR, helbredsinfo, kundelister, tilbudsskabeloner | Brug Microsoft Purview labels/policies til at begrænse deling og logge hændelser. |

| 6) Livscyklus på sites/teams | “Spøgelsesteams” uden aktivitet, ingen ejer, uafsluttede projekter | Indfør automatisk review/udløb og luk/arkivér, når projektet er slut. |

| 7) Identitet og admin-sikkerhed | MFA uden phishing-resistens, for mange admin-roller, ingen break-glass | Indfør passkeys/FIDO2 til admin og højrisiko, og opret 2 break-glass-konti med overvågning. |

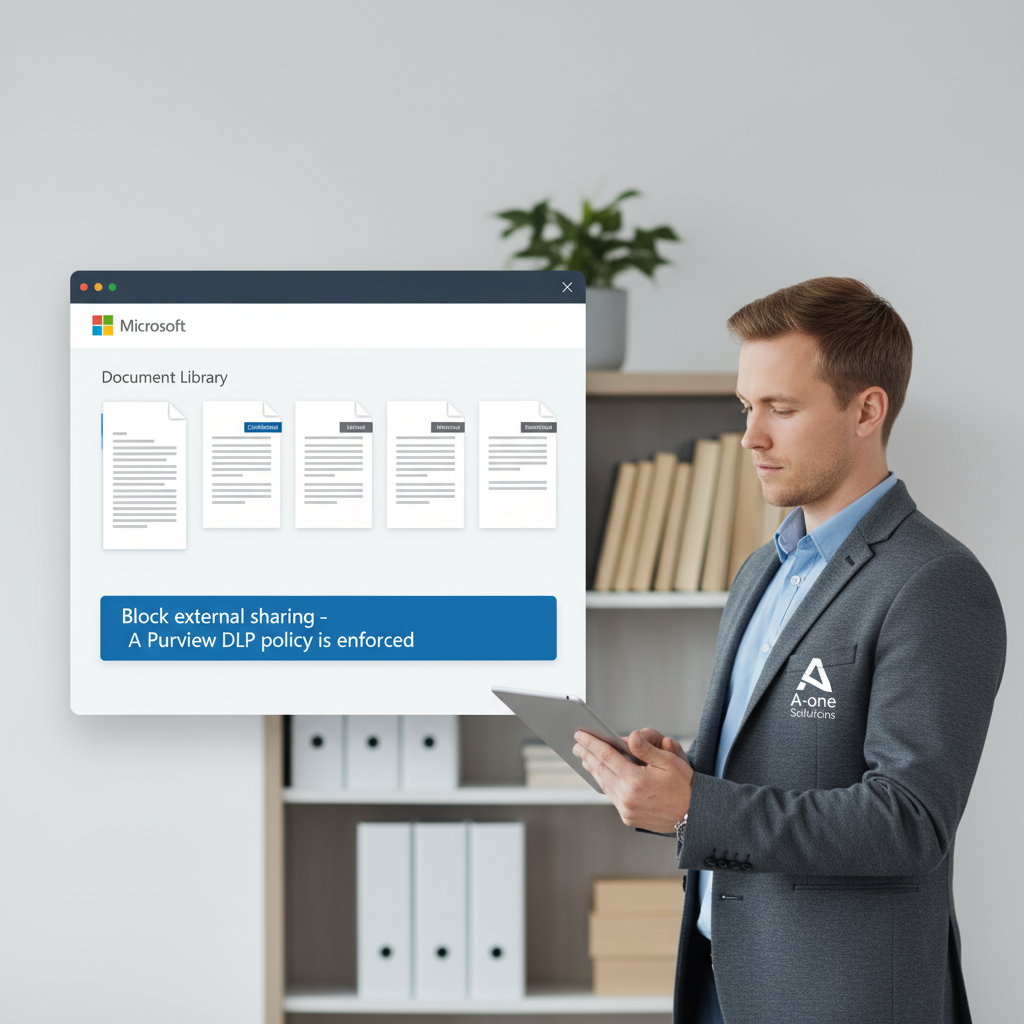

Sådan bruger I Microsoft Purview til Copilot data governance (uden at gøre det tungt)

Copilot data governance behøver ikke være et kæmpe projekt. Start med tre beslutninger, og implementér dem som policies:

- Klassér det, der kan skade jer: fx løn/HR, juridiske dokumenter, kundekontrakter og prisark. Mål: tydelig mærkning og konsekvent placering.

- Håndhæv deling på de mærker: blokér ekstern deling eller kræv godkendelse for udvalgte labels (beslutningsregel: “Hvis det er fortroligt, må det ikke deles via link uden login”).

- Log og gør det reviderbart: når kunde, revisor eller NIS2-krav presser på, skal I kunne vise, at I kontrollerer deling og adgang.

Microsoft WorkLab (Future of Work 2026) peger på, at mange SMB’er mangler data governance før de kan rulle Copilot ud sikkert. Det ses i praksis: Copilot afslører rod, som allerede var en risiko.

Før → Efter #2

Før: “Fortrolige” dokumenter ligger spredt i Teams, OneDrive og vedhæftede filer, og ingen ved, hvilken version der er den gældende.

Efter: Fortrolige dokumenter flyttes til et afgrænset SharePoint-site med faste ejere, label og delingspolicy. Resultat: Copilot finder den rigtige version, og færre får utilsigtet adgang.

Vil I tænde Copilot uden at gætte?

Bestil en Copilot Readiness Assessment hos A-one Solutions. Vi kortlægger deling, tilladelser og de hurtigste fixes, så I får en konkret “stop/go”-liste og en prioriteret plan.

Læs mere om vores tilgang til IT-sikkerhed eller kontakt os via /kontakt.

Fejl der koster mest, når Copilot rulles ud i en travl hverdag

- Copilot til alle på én gang: udrul til en pilotgruppe først (ledelse, økonomi, kundeservice), og mål hvilke sites der skaber “for brede” svar.

- Ingen ejerskab på SharePoint/Teams: hver arbejdsflade skal have 2 ejere, ellers er der ingen der rydder op.

- “MFA er sat op, så er vi færdige”: hvis brugere kan lokkes til at godkende login, får angriberen adgang til samme data som Copilot kan se. Identity er jeres perimeter (Gartner/Forrester-trenden for 2026).

- Gæster bliver aldrig fjernet: gør gæste-review til en driftsopgave, ikke et projekt.

FAQ: Microsoft 365 Copilot sikkerhed og oversharing

Hvordan undgår vi oversharing i Microsoft 365, før vi aktiverer Copilot?

Start med at lukke anonyme delingslinks, ryd op i gæsteadgang, og fjern “Alle”-adgang hvor det ikke er nødvendigt. Flyt fælles indhold fra OneDrive til SharePoint med klare ejere.

Kan Copilot se dokumenter, som brugeren ikke har adgang til?

Som tommelfingerregel: Nej. Copilot arbejder inden for brugerens rettigheder. Derfor er oprydning i SharePoint tilladelser og delingslinks den vigtigste sikkerhedsopgave.

Hvad er den hurtigste Copilot readiness tjekliste for en SMB?

Lav 7 checks: ekstern deling, anonyme links, “Alle”-grupper, OneDrive som fællesdrev, placering af følsomme data, livscyklus på Teams/SharePoint og admin/identitet (break-glass + phishing-resistent MFA).

Hvilke Microsoft Purview-funktioner giver mest værdi til Copilot data governance?

Start med labels og simple delings-/DLP-politikker på de mest følsomme datatyper. Vælg få labels (fx 3 niveauer) og håndhæv dem konsekvent, før I udvider.

Er passkeys/FIDO2 virkelig nødvendigt, hvis vi allerede har MFA?

For admin og højrisikobrugere: ja. Phishing-resistent MFA reducerer risikoen for MFA-træthed og falske godkendelser. Indfør det først for it-admins og ledelse, og udvid derefter.

Hvad betyder NIS2 for os, hvis vi “bare” er en mindre leverandør?

Mange SMB’er bliver ramt via leverandørkæden. I praksis bliver I oftere mødt med kundekrav om dokumentation: hvem har adgang, hvordan styres deling, og hvordan opdages afvigelser. Sørg for at kunne vise politikker, logs og faste reviews.

Hvor starter vi, hvis vi har 10+ Teams og ingen dokumentstruktur?

Vælg 3 kerneområder (fx Salg, Økonomi, Leverance). Giv hvert område et tydeligt “hjem” i SharePoint, flyt de vigtigste dokumenter først, og arkivér resten. Copilot bliver kun så præcis som jeres struktur.

Sådan implementerer I det i praksis (7 skridt)

- Udpeg ejere for alle aktive Teams/SharePoint-sites (mindst 2 pr. site).

- Kortlæg delingsindstillinger: ekstern deling, gæster og anonyme links. Luk det, I ikke kan forklare.

- Find og flyt fælles processer ud af OneDrive og over i SharePoint.

- Definér 3 klassifikationsniveauer (fx Intern, Fortrolig, Strengt fortrolig) og map dem til delingsregler.

- Implementér Microsoft Purview labels/policies på de mest følsomme biblioteker først.

- Håndhæv phishing-resistent MFA (passkeys/FIDO2) for admins og ledelse, og opret break-glass-konti.

- Kør pilot med Copilot i en afgrænset gruppe, mål “fejlsvar” og justér tilladelser/struktur før bred udrulning.