Microsoft 365 backup strategi: beskyt jeres opsætning

·

Kategori: IT-sikkerhed

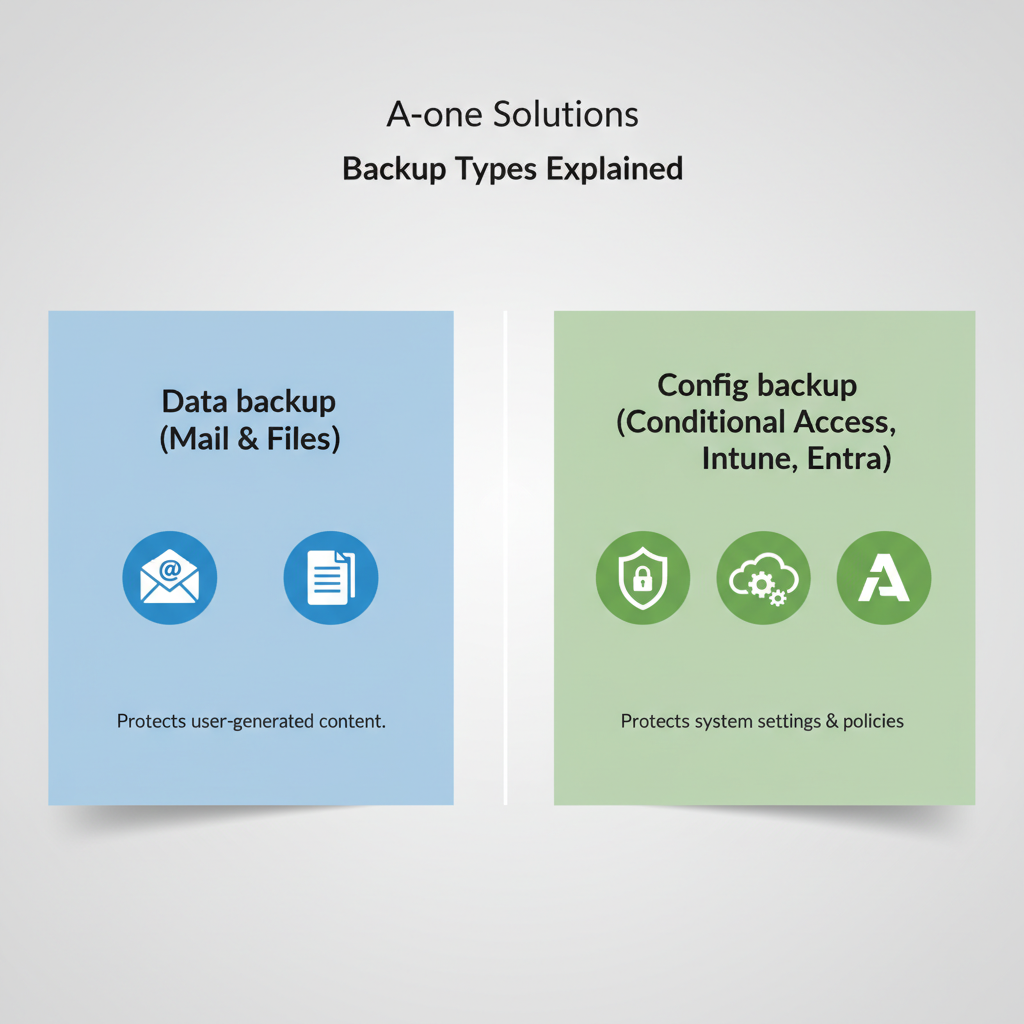

De fleste virksomheder kan gendanne mails og filer efter en hændelse. Problemet er, at det ofte er opsætningen, der går tabt: Conditional Access, Intune-politikker, roller og godkendte apps. Når den “mur” mangler, får I datalæk, nedetid og en lang genopbygning. Med en praktisk Microsoft 365 backup strategi kan I gøre gendannelse til en planlagt øvelse i stedet for et projekt i panik.

Key takeaways I kan bruge i jeres drift

- Back up konfiguration – ikke kun data: Kortlæg hvad der skal kunne genskabes (Conditional Access, Intune, Entra) og definér “minimum sikker drift”.

- Stop “config wipe” som single point of failure: Indfør break-glass konti, rollebaseret admin og ændringslog med godkendelse.

- Test jeres recovery, ikke kun jeres backup: Kør en kvartalsvis øvelse: “Genskab 5 kritiske policies på tid” og mål RTO/RPO for opsætning.

- Dokumentér til kunder/audit: Pak bevis: ændringslog, export af policies, recovery-procedure og ansvar (shared responsibility).

- Luk de typiske huller: Særligt backup af Conditional Access, Intune-compliance og admin-roller, som Microsofts native backup ofte ikke dækker som forventet.

Hvorfor “vi har backup i Microsoft” ikke er nok

Microsoft leverer platformen, men drift og gendannelse følger et delt ansvar. Ifølge CoreView/Gartner (SaaS Management 2025-2026) tror 50%+ fejlagtigt, at Microsoft kan gendanne deres konfiguration efter et nedbrud. Det er præcis her, mange virksomheder bliver ramt: I kan måske få data tilbage, men I mangler den styring, der gør data sikre og tilgængelige.

Det der typisk går galt i praksis

- En admin ændrer eller sletter Conditional Access-policies ved en fejl.

- En kompromitteret admin-konto “slækker” sikkerheden for at fastholde adgang.

- Intune-politikker drift’er over tid, så enheder ikke længere er compliant.

- Godkendte enterprise apps og tilladelser vokser ukontrolleret.

Sådan ser et realistisk “tenant-nedbrud” ud for en virksomhed

Forestil jer, at jeres tenant stadig kører, men at sikkerhedsopsætningen er ændret. I er logget ind, men I kan ikke stole på adgangen. Det giver en grim effekt: I skal både stoppe hændelsen og genopbygge “kontrolplanet”.

Før → Efter (1):

Før: I har “MFA på alt” og håber, at det er nok. Når en admin-policy ændres, opdager I det via brugerstøj og fejlmeldinger.

Efter: I har en baseline af kritiske Conditional Access-policies som kan genskabes på timer, og ændringer bliver godkendt og logget. Resultat: færre driftstop og hurtigere tilbage til sikker drift.

Tjekliste: Hvad skal indgå i jeres Microsoft 365 backup strategi?

Brug listen som et minimum. Den er lavet til jer, der vil kunne gendanne sikker drift – ikke kun filer.

| Område | Hvad I backer/eksporterer | Hvad I kigger efter | Testregel |

|---|---|---|---|

| Entra ID (identitet) | Admin-roller, PIM/rolle-tildelinger, break-glass konti, enterprise apps, app-tilladelser | Minimer globale admins; dokumentér nød-adgang; kend “hvem kan hvad” | Kan I på 30 min dokumentere alle admin-rettigheder og nød-adgange? |

| Conditional Access | Alle CA-policies inkl. undtagelser, named locations, authentication strengths | Undtagelser er små og tidsbegrænsede; policies er segmenteret pr. rolle/risiko | Kan I genskabe jeres 5 vigtigste CA-policies uden copy/paste fra hukommelsen? |

| Intune (endpoint) | Compliance policies, configuration profiles, app protection (MAM), enrolment restrictions | Compliant device-krav er realistiske; MAM dækker BYOD; profiler er versioneret | Kan I genudrulle compliance + MAM på en testbruger på samme dag? |

| Defender / mail | Policy-sæt for Safe Links/Attachments (hvis licens), anti-phish, anti-spam, quarantine settings | Ingen “allow-lists” uden ejer; ændringer i mailflow er sporbare | Kan I forklare og dokumentere hvorfor en given mail blev blokeret/leveret? |

| Governance/ændringer | Ændringslog, approvals, dokumentation af baseline, eksport til sikker opbevaring | “Configuration drift” opdages; ændringer har ticket/ejer | Kan I finde de sidste 10 ændringer og knytte dem til en ansvarlig? |

Fejl der koster tid: 6 klassiske misforståelser

- “Backup = restore”: Backup uden gendannelsestest er en filmappe, ikke en plan.

- “Vi husker vores opsætning”: Opsætning ændrer sig løbende (drift, nye features, undtagelser).

- “Global admin er nemmest”: Nem drift i dag bliver dyr incident i morgen.

- “Undtagelser er midlertidige”: De bliver sjældent fjernet uden en fast proces.

- “Intune er kun til firmapc’er”: BYOD og mobile kræver MAM, ellers ender data i private apps/konti.

- “Kunden spørger kun om politikker”: I 2026 handler supply chain-krav om bevis (log, test, baseline), jf. CISA/ENISA NIS2-status 2026.

Vil I kende jeres reelle gendannelsestid?

Vi kan lave et “Recovery Time”-estimat på jeres Microsoft 365/Entra/Intune-opsætning: hvilke policies er kritiske, hvor ligger hullerne, og hvad tager det at genskabe dem sikkert.

Start med et kort møde via /kontakt, så får I en konkret liste over de 10 vigtigste konfigurationer at sikre først.

Sådan vælger I mellem native og 3.-parts backup af konfiguration

I skal ikke vælge “alt eller intet”. Brug en beslutningsregel, der matcher risiko og driftsevne.

Beslutningsregler (hurtigt at afgøre)

- Vælg mere end native, hvis I har kompleks Conditional Access, mange Intune-profiler, flere admins eller hyppige ændringer.

- Vælg dokumenteret eksport + ændringsstyring, hvis I har få policies og kan leve med manuel gendannelse (men test den på tid).

- Prioritér konfiguration først, hvis jeres største risiko er “adgang uden kontrol” (admin-kompromis, policy-sletning, driftfejl) frem for “tab af filer”.

Før → Efter (2):

Før: Ændringer laves direkte i portalerne uden sporbarhed, og ingen kan hurtigt genskabe en baseline.

Efter: I har en fast ændringsproces, løbende eksport/versionering og en “golden baseline” for CA/Intune. Resultat: I kan rulle tilbage og dokumentere ændringer overfor kunder på samme dag.

Tjekliste: Sådan gør I jer audit-klar til supply chain-krav

Når en større kunde spørger “hvordan sikrer I jeres Microsoft 365?”, skal I kunne sende en pakke hurtigt. Målet er ikke en roman. Det er beviser og beslutninger.

- 1-side oversigt: hvilke systemer, hvilken identitetsplatform (Entra), og hvem der er ansvarlig for drift.

- Baseline-export: Conditional Access, Intune compliance/MAM, admin-roller, kritiske sikkerhedspolitikker.

- Ændringslog: de seneste 30/90 dage med ejer, formål og godkendelse.

- Recovery-procedure: 5–10 trin, inkl. hvem der må aktivere break-glass og hvordan I validerer sikker drift bagefter.

- Testbevis: dato for seneste gendannelsestest og hvad I lærte/justerede.

FAQ: Microsoft 365 backup strategi og konfigurations-recovery

Dækker Microsoft 365 backup også Conditional Access og Intune-opsætning?

Ofte ikke på den måde, mange forventer. Microsofts native muligheder fokuserer typisk på data (fx mail/filer), mens tenant-konfigurationer som Conditional Access og Intune-profiler kræver separat eksport, ændringsstyring og en konkret gendannelsesplan.

Hvad er “Microsoft 365 configuration backup” i praksis?

Det er at kunne genskabe jeres styring: CA-policies, named locations, admin-roller, enterprise apps, Intune compliance/MAM og relevante sikkerhedspolitikker. Tommelfingerregel: Hvis det styrer adgang, skal det kunne gendannes hurtigt.

Hvor ofte skal vi teste vores Entra ID disaster recovery?

Mindst kvartalsvis for de kritiske dele: break-glass adgang, admin-roller og de 5 vigtigste Conditional Access-policies. Testregel: “Kan vi genskabe baseline på en arbejdsdag uden at gætte?” Hvis nej, er planen for svag.

Hvad er den største risiko ved ikke at backe tenant-konfiguration?

At I får data tilbage, men står uden kontrol. Det kan betyde, at brugere (eller angribere) kan tilgå data uden compliant device-krav eller uden de rigtige blokeringer. Konfigurationstab bliver derfor hurtigt et sikkerhedsproblem og ikke kun et driftsproblem.

Skal vi vælge 3.-parts backup for at være sikre?

Ikke nødvendigvis. Beslut sådan: Har I mange policies/ændringer eller flere admins, så skal I typisk have automatiseret backup/versionering og nem restore. Har I få policies og lav ændringsfrekvens, kan struktureret eksport + streng ændringsstyring være nok—hvis I tester gendannelse på tid.

Hvordan hænger backup-strategi sammen med NIS2 og kunders security questionnaires?

I 2026 handler det ofte om supply chain-dokumentation (CISA/ENISA, 2026): Kan I bevise styring, ændringskontrol og recovery-test? En simpel “audit-pakke” med baseline, log og testdatoer gør det langt nemmere at svare ja med bilag.

Sådan kommer I i gang de næste 10 arbejdsdage

- Dag 1–2: Kortlæg jeres 10 kritiske konfigurationer (Entra/Conditional Access/Intune/Defender) og udpeg ejere.

- Dag 3: Definér “minimum sikker drift”: hvilke 5 CA-policies og hvilke 3 Intune-compliancekrav skal altid være aktive.

- Dag 4–5: Indfør ændringsstyring: ticket + godkendelse for ændringer i CA, admin-roller og Intune-profiler.

- Dag 6–7: Etabler eksport/versionering af konfiguration (og gem kopier sikkert, adskilt fra daglig admin-adgang).

- Dag 8: Sæt break-glass op og øv log-in + validering (én kontrolleret test).

- Dag 9–10: Kør første gendannelsestest: genskab baseline på en test-tenant eller kontrolleret miljø, og dokumentér tiden og læringen.

Hvis I vil have en driftbar plan med dokumentation, hjælper vi typisk via en kombination af sikkerhedstjek, drift/MSP og compliance-setup. Se også vores ydelser inden for /it-sikkerhed og /drift.