IT support erhverv: sådan får I drift, sikkerhed og ro

·

Kategori: IT-drift

Den dyreste IT-support er den, der først dukker op, når I allerede er nede. En enkelt hændelse kan tage timer at rydde op efter – og ofte længere, hvis udstyr, adgangsstyring eller backup ikke er på plads. I kan skifte fra “break/fix” til en fast, proaktiv drift, der reducerer nedetid, lukker sårbarheder og gør compliance lettere at dokumentere.

- Gør nedetid til et regnestykke: Beregn jeres pris pr. time og brug tallet til at prioritere de 3 vigtigste forbedringer i drift og sikkerhed.

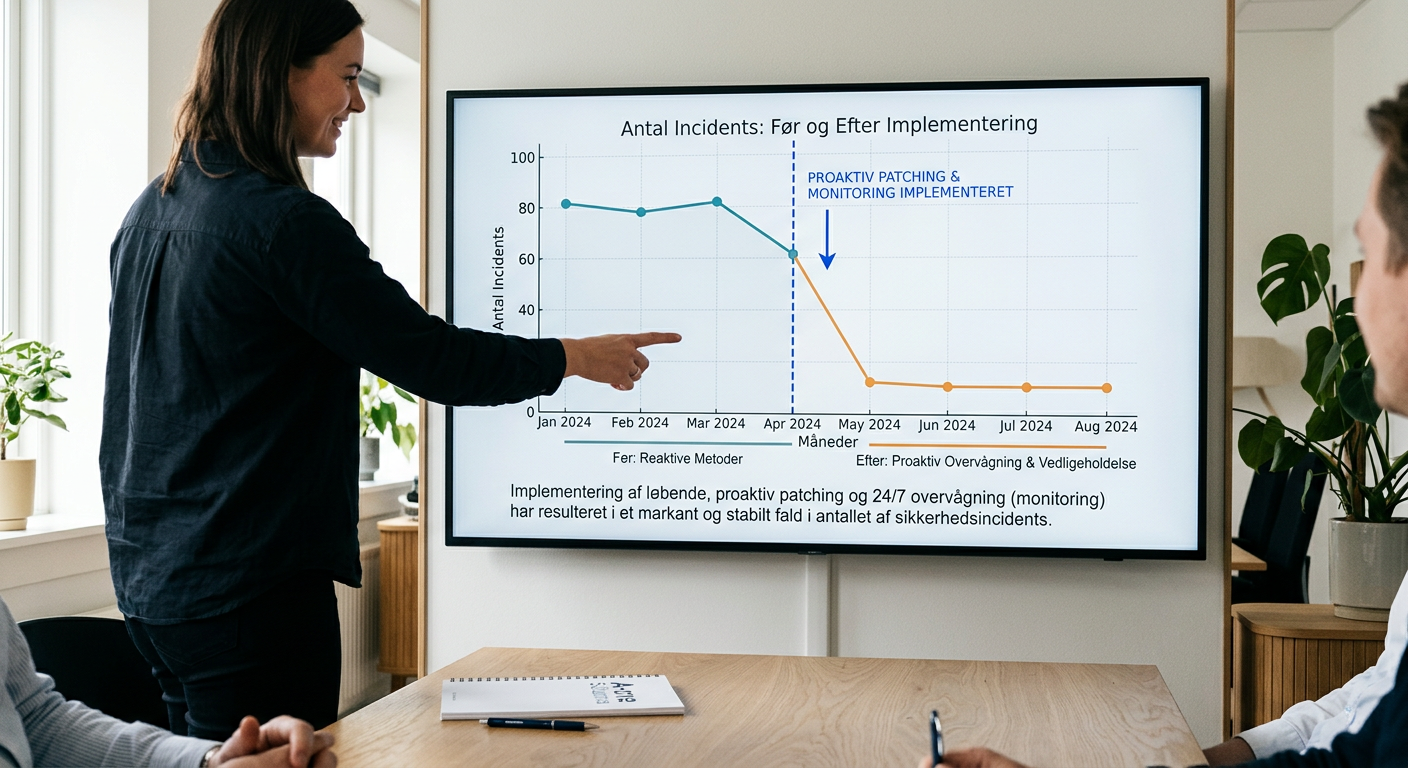

- Skift fra reaktiv til proaktiv: Indfør patching, overvågning og standard-konfigurationer – og mål færre incidents pr. måned.

- Få styr på leverandørkrav (NIS2): Kræv dokumentation for logning, adgangskontrol og incident-håndtering hos jeres IT-partner.

- Stop “single point of failure”: Sørg for at viden, adgang og runbooks ikke bor i én persons hoved.

- Brug Microsoft 365/Azure rigtigt: Håndhæv MFA, least privilege og baselines – det er “basal IT-hygiejne”, som Microsoft peger på som forebyggelse i størstedelen af kompromitteringer (Microsoft Digital Defense Report 2024).

Hvorfor reaktiv IT support erhverv bliver dyrt i praksis

Reaktiv support føles billig, fordi I betaler pr. sag. Udgiften lander bare et andet sted: tabt produktion, udsatte leverancer, supportkø, og et miljø der gradvist bliver mere sårbart. AlphaCIS (2026) peger på, at proaktiv IT-support typisk er 60–80% billigere end reaktive reparationer og kan forhindre en stor del af hændelserne, netop fordi problemer stoppes før de bliver til nedbrud (AlphaCIS, 2026).

Og når I først er ramt, tager “recovery” ofte længere end man tror. TwentyFour IT fremhæver, at 92% af virksomheder er mere end 24 timer om at komme sig efter nedbrud forårsaget af forældet teknologi (TwentyFour IT). Det er her, en ekstern IT afdeling/Managed IT services gør forskellen: standarder, dokumentation og automatisering, der reducerer gendannelsestiden.

Micro “Før → Efter” #1 (supportmodellen)

Før: Klippekort og “ring når det brænder”. Ingen faste patchvinduer, ingen ensartet device-konfiguration.

Efter: Proaktiv IT drift med patching, overvågning og standard-build. Resultat: færre akutte sager og kortere nedetid, fordi fejlkilder fjernes systematisk.

Sådan beregner I hvad nedetid koster jer (og hvad I skal gøre først)

I behøver ikke en perfekt business case for at prioritere. Brug en enkel formel og vær konsekvente.

Formel: Cost of Downtime pr. time

- Produktivitetstab: (antal berørte medarbejdere) × (gennemsnitlig timekost) × (andel der reelt står stille)

- Direkte tab: mistede salg/produktion pr. time + bod/ekstra fragt + overtime

- Recovery-omkostning: intern tid + ekstern tid + evt. geninstallation/ny hardware

MEV (2025) beskriver, at mange SMB’er oplever meget høje timeomkostninger ved nedetid (MEV, 2025). EN Computers (2024) giver et eksempel på tab pr. dag og peger på sikkerhed/ransomware som en dominerende årsag til nedetid (EN Computers, 2024).

Beslutningsregel: Prioritér de 3 tiltag med størst effekt

- Stop gentagne incidents: find top-5 årsager (fx udløbne certifikater, fulde diske, dårlige Wi-Fi-segmenter) og luk dem permanent.

- Forkort recovery: test restore, standardiser endpoints og dokumentér runbooks.

- Reducer angrebsfladen: MFA, least privilege, patching og EDR/MDR.

Vil I have et hurtigt estimat på jeres reelle pris ved nedetid?

Book et 15-minutters møde, og få et simpelt “downtime-regnestykke” samt en prioriteret liste over de 3 driftstiltag, der typisk giver hurtigst effekt i Microsoft 365/Azure.

Tjekliste: Hvad en moderne IT-supportaftale skal indeholde (MSP)

Brug tjeklisten til at auditere jeres nuværende leverandør eller til at lave kravspec, når I skal skifte IT leverandør. Den er skrevet til Microsoft 365/Azure-miljøer og til jer, der vil kunne dokumentere sikkerhed over for kunder og revisor.

| Område | Krav I kan stille | Hvad I kigger efter (bevis) |

|---|---|---|

| Overvågning & drift | 24/7 eller aftalt overvågning af kritiske services, alarmer på kapacitet, backup-fejl, certifikatudløb | RMM-dashboard, månedlig driftsrapport, liste over proaktive fixes |

| Patching | Fast patchcyklus for OS og tredjepartsapps + nødpatch ved kritiske CVE’er | Patch compliance-rapport pr. enhed + undtagelser begrundet skriftligt |

| Identitet (Entra ID) | MFA for alle, Conditional Access, ingen delte admin-konti | Policies, break-glass konto med logning, kvartalsvis adgangsreview |

| Privilegeret adgang | Just-In-Time adgang og mindst mulige rettigheder (PIM/PAM hvor relevant) | Log over admin-elevation, tidsbegrænsede roller, godkendelsesflow |

| Backup & gendannelse | Immutable/offline element, defineret RPO/RTO, test af restore | Restore-test log, dokumenteret RTO for M365-data og servere |

| Endpoint security | EDR/MDR, isolering ved mistanke, standard hardening | Alert-håndtering, playbooks, rapport over hændelser og responstid |

| Incident response | Hvem gør hvad ved ransomware, kompromitteret konto, datalæk | Kontaktliste, eskalationsplan, post-incident rapport |

| SLA & support | Prioritet 1/2/3 med tydelige svartider og eskalation | SLA-dokument + historik for overholdelse (måned/kvartal) |

| Dokumentation | Netværksdiagram, konfigurationsstandarder, ændringslog | Runbooks, CMDB/assetliste, change log til audit |

Micro “Før → Efter” #2 (adgang og sporbarhed)

Før: Leverandøren bruger en fast admin-konto “for nemheds skyld”. I kan ikke se hvem der gjorde hvad hvornår.

Efter: JIT-adgang med godkendelse, individuelle admin-identiteter og central logning. Resultat: I kan dokumentere ændringer og begrænse skaden ved kompromittering.

Hvorfor NIS2 gør jeres IT-partner til et ledelsesvalg

NIS2 øger fokus på forsyningskædesikkerhed. Det betyder i praksis, at jeres IT partner (drift/MSP/hosting) skal kunne dokumentere, hvordan de beskytter jer – og hvordan de selv styres. ENISA fremhæver netop supply chain og krav til ICT service management som et centralt område (ENISA, 2024).

Det er ikke nok, at leverandøren “har styr på sikkerhed”. I skal kunne få det på skrift og få rapporter, når I beder om dem: logning, adgangsprocesser, incident response og ændringsstyring.

Fejl der koster mest, når I outsourcer IT (og hvordan I undgår dem)

1) I køber “support” men ikke drift

Support uden patching, overvågning og standarder giver pæne svartider – men samme problemer kommer igen. Bed om en liste over planlagte proaktive aktiviteter pr. måned. Hvis den ikke findes, betaler I reelt for reaktivt arbejde.

2) Backup findes, men restore er aldrig testet

Backup uden restore-test er en antagelse. Sæt en fast kadence: kvartalsvis test for kritiske systemer og årlig fuld recovery-øvelse. Kræv log over test og resultat.

3) Sikkerhed bliver et tilkøb

ENISA (2024) peger på ransomware som en primær trussel mod forretningsservices (ENISA Threat Landscape, 2024). Hvis EDR/MDR, MFA og patching ikke er “default”, ender I med at betale prisen i nedetid og oprydning.

Hvis I vil læse mere om, hvordan vi typisk arbejder med sikkerhed og drift som én disciplin, så se vores side om IT-sikkerhed og vores tilgang til drift.

FAQ om IT support erhverv

Hvad koster IT support erhverv?

Bed om pris pr. bruger/enhed og en tydelig liste over hvad der er inkluderet: patching, overvågning, backup-tilsyn, sikkerhedsbaseline og rapportering. Hvis prisen kun dækker “tickets”, skal I regne ekstra omkostninger til nedetid og større hændelser ind.

Hvad er forskellen på reaktiv og proaktiv IT-support?

Reaktiv = I betaler, når noget går i stykker. Proaktiv = leverandøren forebygger med patching, overvågning, standardisering og sikkerhedskontroller. Tommelfingerregel: Hvis I ikke får en månedlig driftsrapport med konkrete forebyggende tiltag, er det overvejende reaktivt.

Hvad skal en IT-supportaftale indeholde i 2026?

Minimum: patching, overvågning, EDR/MDR, backup med restore-test, identitetsstyring (MFA/Conditional Access), incident response, dokumentation og klare SLA’er. Kræv beviser: rapporter, logs, runbooks og ændringslog.

Hvordan vurderer vi om vores IT-partner er en compliance-risiko (NIS2)?

Stil fem ja/nej-spørgsmål: 1) Kan I få log- og adgangsrapporter? 2) Er admin-adgang tidsbegrænset og sporbar? 3) Findes en skriftlig incident plan med roller? 4) Bliver patch compliance målt? 5) Er restore testet og dokumenteret? Hvis to eller flere svar er “nej”, har I et gap, der bør lukkes hurtigt.

Er det bedre med intern IT eller outsourcing af IT?

Hvis I har én IT-ansvarlig, har I ofte et “single point of failure”. Outsourcing af IT eller co-managed giver bredere kompetencer og bedre dækning, især på sikkerhed og compliance. En god mellemvej er co-managed: intern IT styrer roadmap og forretning, ekstern leverandør tager drift, overvågning og 2nd/3rd line.

Hvordan skifter man IT-leverandør uden at miste kontrollen?

Start med adgang og dokumentation: 1) få komplet liste over admin-konti, 2) eksportér konfigurationer/tenants, 3) få assetliste og netværksdiagram, 4) aftal cutover-plan og rollback, 5) skift passwords, nøgler og MFA efter overdragelse. Planlæg en 2–4 ugers overgang med dobbelt bemanding på kritiske systemer.

Sådan kommer I i gang de næste 30 dage

- Kortlæg: Lav en liste over jeres 10 vigtigste services (M365, ERP, filserver, VPN, Wi-Fi, Azure workloads) og hvad der sker, hvis de er nede.

- Beregn: Sæt en intern timepris på nedetid med formlen ovenfor, og vælg ét tal I bruger i ledelsen.

- Auditér: Brug tjeklisten og marker “mangler bevis” på alt, hvor I ikke kan få rapport/log/dokumentation i dag.

- Prioritér: Vælg tre fixes: (a) MFA/Conditional Access, (b) patch compliance-rapportering, (c) restore-test på kritiske data.

- Aftal drift: Beslut om I vil have fuld MSP eller co-managed, og skriv det ind i aftalen med SLA’er og månedlig rapportering.

- Test: Kør en mini-øvelse: “kompromitteret bruger” + “restore af Teams/SharePoint-fil” og dokumentér læring.