IT outsourcing tjekliste: 10 krav til jeres leverandør

·

Kategori: Drift & Outsourcing

IT-outsourcing går typisk galt på tre ting: uklare ansvar, SLA’er der ikke kan mærkes i driften, og en exit-plan der først skrives, når I vil væk. Resultatet er ventetid, merregninger og usikkerhed om, hvem der faktisk beskytter jeres Microsoft 365- og Azure-miljø. Her får I 10 krav, der gør aftalen styrbar og auditérbar. Målet er enkelt: I skal kunne skifte leverandør uden drama og stå stærkt på compliance.

Key takeaways, I kan bruge i næste leverandørmøde

- Bind ansvar til NIS2 og forsyningskæden – kræv dokumenteret leverandørstyring og løbende risikovurdering, ikke kun en databehandleraftale.

- Skift “oppetid” ud med MTTR – mål tid til gendannelse og løsning, så I betaler for hurtig recovery, ikke fine procenter.

- Undgå vendor lock-in – kræv standard Microsoft 365/Azure-opsætning, adgang til jeres tenant, og eksportbare data/konfigurationer.

- Gør exit-planen kontraktlig – aftal tidsfrister, dataleverancer, adgangsoverdragelse og hvem der betaler hvad.

- Stop configuration drift – kræv løbende kontrol af sikkerhedsbaselines, patching og ændringslog, så jeres miljø ikke “driver” over tid.

Hvorfor NIS2 ændrer spillereglerne for IT outsourcing

NIS2 gør det sværere at gemme sig bag “det var leverandøren”. ENISA’s guidelines for cloud og outsourcing peger direkte på, at ledelsen stadig har ansvar, og at leverandørstyring skal være systematisk og løbende – især på sikkerhed og forsyningskæde (supply chain). NIST CSF 2.0 gør det samme: Supply Chain Risk Management er ikke et bilag, men en kernedisciplin.

Beslutningsregel: Hvis I ikke kan få en enkel, skriftlig beskrivelse af hvem der gør hvad ved hændelser, ændringer og audits, er I i praksis ikke “outsourcet” – I har bare flyttet risikoen et sted hen, I ikke kan styre.

Kilder: ENISA, NIST CSF 2.0.

Tjekliste: 10 krav der gør en IT drift aftale styrbar

Brug listen som forhandlingspunkter i jeres IT outsourcing guide, uanset om I køber full outsourcing eller co-managed IT.

-

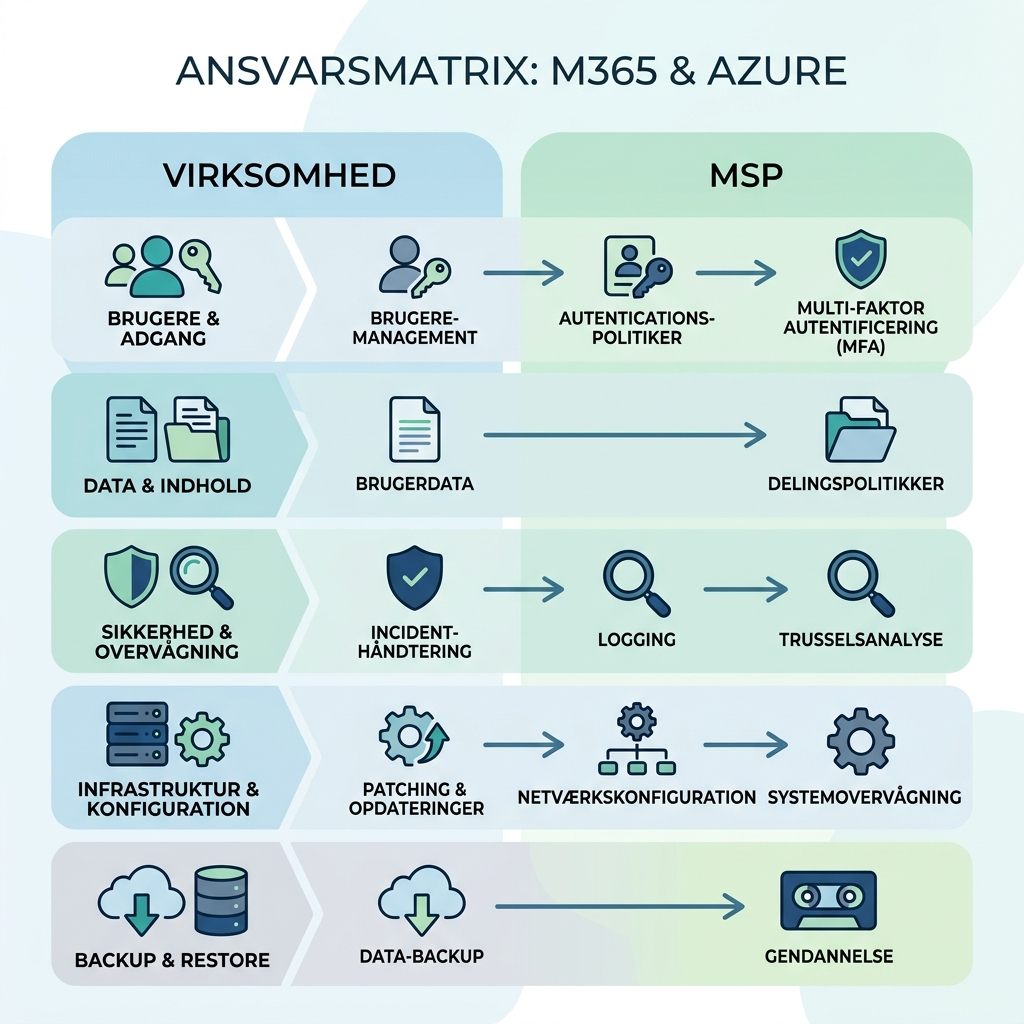

1) Ansvarsmodel der matcher jeres virkelighed

Krav: RACI (Responsible/Accountable/Consulted/Informed) for Microsoft 365, Azure, netværk, endpoints, backup, identitet (Entra ID) og sikkerhedsovervågning.

Kig efter: Hvem godkender ændringer? Hvem ejer risikovurdering? Hvem skriver og tester beredskab?

-

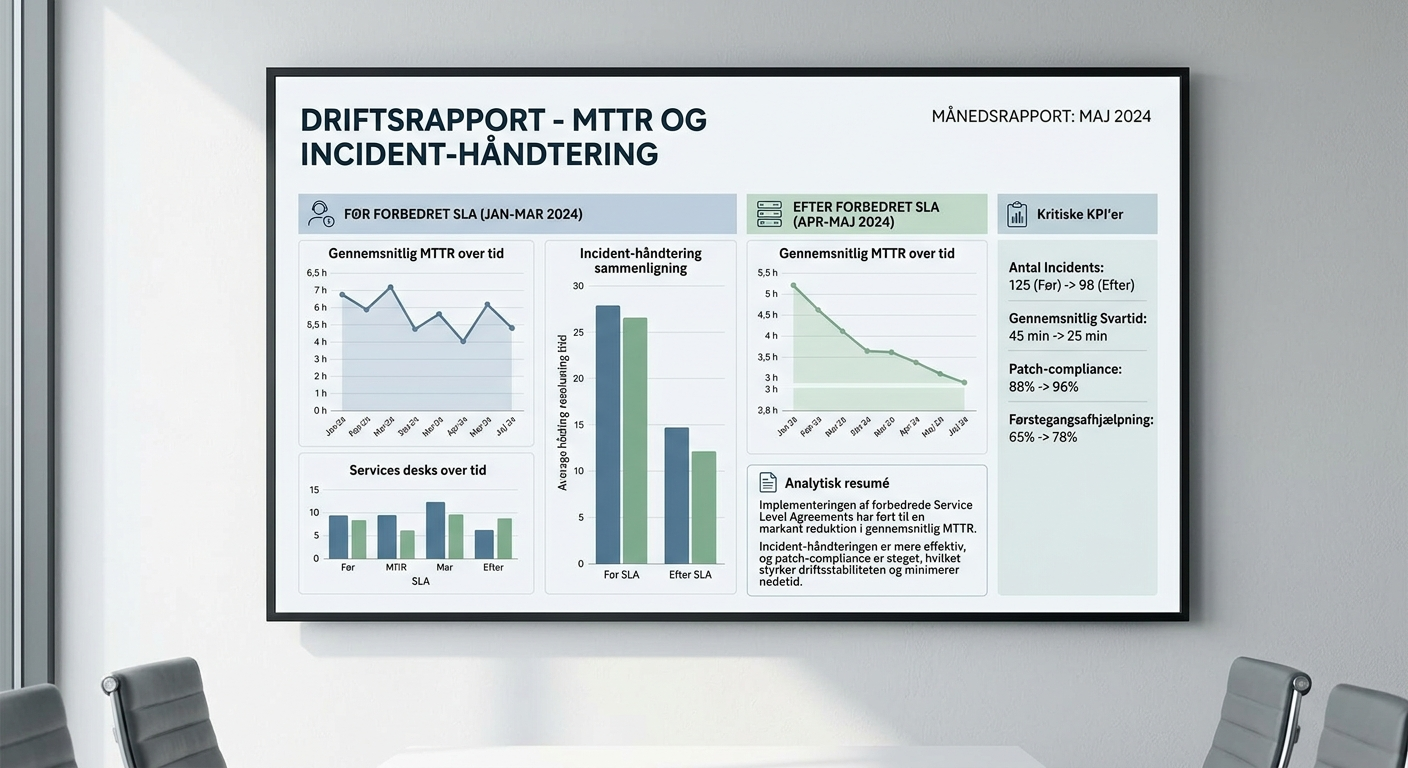

2) SLA’er der måler recovery, ikke marketing

Krav: MTTR (Mean Time To Recovery) og tidsmål for respons, triage og løsning pr. alvorlighed. Uptime kan stå der, men må ikke være det vigtigste.

Kig efter: “P1: 15 min respons, 60 min workaround, 4 timer til gendannelse” (eksempel). Bed om samme opdeling for P2/P3.

Før → Efter: Før: “99,9% oppetid” og ingen konsekvens ved lange sager. Efter: MTTR pr. incident-type + månedlig rapport, så I kan justere bemanding og årsager.

-

3) Outcome-baserede mål (hvis I vil styre økonomien)

Krav: En del af aftalen kobles til forretningsmål: færre bruger-eskalationer, kortere nedetid på kritiske systemer, færre sikkerhedsafvigelser.

Kig efter: Gartner peger på, at flere virksomheder kræver outcome-based SLA’er i 2026 – det fungerer kun, hvis målene er målbare og datakilderne aftalt.

-

4) Sikkerhedsbaseline i M365/Azure – “secure by default” som kontraktkrav

Krav: Dokumenteret baseline (MFA/Conditional Access, mindst-privilegie, admin-separation, logging, mail-sikkerhed, enhedspolitikker) og en fast kadence for review.

Kig efter: CISA’s Secure by Design-principper: leverandøren skal kunne forklare deres standardopsætning, og hvordan de beviser, at den stadig gælder om 6 måneder.

Kilde: CISA Secure by Design.

-

5) Configuration drift: hvem opdager ændringerne, før I gør?

Krav: Løbende driftsovervågning af konfigurationer og afvigelser + ændringslog, som I kan få udleveret ved audit.

Kig efter: Månedlig “baseline vs. nu”-rapport og konkrete remediation-tickets. Overvej at standardisere kontrol med Microsoft-værktøjer (fx UTCM), så dokumentation ikke bor i leverandørens egne systemer.

Før → Efter: Før: Sikkerhed bliver “noget man gjorde ved onboarding”. Efter: Afvigelser bliver målt og lukket løbende, så audit bliver et udtræk – ikke et projekt.

Læs også om compliance og hvordan vi arbejder med dokumentation i driften.

-

6) Backup og restore I kan teste – ikke bare købe

Krav: Klare RPO/RTO for M365-data og kritiske workloads + plan for regelmæssige restore-tests.

Kig efter: “Vi tager backup” er ikke et krav. “Vi kan gendanne Teams/SharePoint/Exchange inden for X, og I får kvartalsvis restore-rapport” er et krav.

-

7) Adgang og ejerskab: I skal kunne overtage samme dag

Krav: Jeres virksomhed er Global Admin-ejer (eller tilsvarende governance), og leverandøren arbejder med rollebaseret adgang og PIM. Alle credentials og break-glass-processer er dokumenteret.

Kig efter: Om leverandøren “ejer” jeres tenant eller kræver, at alt går gennem dem. Det er en lock-in-risiko.

-

8) Pris- og scope-model der matcher jeres drift

Krav: Tydeligt scope: hvad er inkluderet pr. bruger/enhed, og hvad er timebaseret. En proces for “out-of-scope” med prisgodkendelse før arbejdet startes.

Kig efter: Fast pris kan være fint, men kræv gennemsigtighed i forbrugsydelser (Azure) og licenser (M365). Meriplex (2026) peger på, at besparelser kræver SLA’er bundet til forretningsmål – ellers betaler I for aktivitet, ikke effekt.

Kilde: Meriplex IT Roadmap 2026.

-

9) Vendor lock-in: kræv standardisering og data-portabilitet

Krav: Jeres miljø bygges på standard Microsoft 365/Azure-funktioner (ikke leverandørens egen “platform”), og I får udleveret konfigurations-artefakter (fx policies, scripts, runbooks) ved exit.

Kig efter: Forrester fremhæver, at standardiserede cloud-miljøer reducerer lock-in. Et rødt flag er, hvis “drift” kræver deres eget control panel eller et lukket hostingmiljø.

-

10) Exit-strategi som leverance – ikke en hensigtserklæring

Krav: Exit-plan med tidslinje (fx 30/60/90 dage), dataleverancer, log-udtræk, adgangsoverdragelse, og hvem der tager over på drift i overgangsperioden.

Kig efter: Dansk IT peger på exit som et overset punkt i danske kontrakter. Bed om en exit-runbook allerede ved tilbud.

Fejl der koster mest ved skift af IT leverandør

Exit uden data og uden adgang

Hvis leverandøren har sat sig på admin-adgange, backup eller logning, ender I med at betale for at få jeres egne data ud. Aftal fra start, at I har ejerskab af tenant, domæner, certifikater, backupløsning og dokumentation.

SLA uden konsekvenser og uden rapportering

En SLA uden månedlig rapportering og et fast review-møde bliver hurtigt en PDF, ingen følger. Kræv faste KPI’er (MTTR, backlog, patch-compliance) og en kvartalsvis plan for forbedringer.

Vil I have et hurtigt reality-check af jeres IT-aftale?

Book 30 min. sparring, og få et uvildigt tjek af jeres SLA, exit-plan og NIS2-krav til IT-leverandør. Vi giver jer 3 konkrete forbedringer, I kan forhandle ind – uanset om I bliver hos nuværende leverandør.

Kontakt A-one Solutions eller se vores tilgang til IT-drift/MSP.

Hvordan vælger I mellem co-managed IT og full outsourcing?

Auxis (2026) peger på, at hybridmodeller ofte vælges for at bevare intern kontrol over forretningskritisk data, mens driften outsources. Det kan være en god løsning, hvis I har en intern IT-ansvarlig, men mangler kapacitet til sikkerhed, patching og 24/7-beredskab.

Tommelfingerregel: Hvis jeres interne IT primært løser incidents og adgangsproblemer, giver co-managed ofte værdi. Hvis I mangler governance, dokumentation og sikkerhedsdrift, er full outsourcing typisk enklere at styre.

Kilde: Auxis IT Outsourcing Trends 2026.

FAQ: IT outsourcing, SLA og NIS2

Hvad koster IT outsourcing?

Bed om pris pr. bruger/enhed og en liste over forbrug (Azure) og out-of-scope. Hvis prisen ikke kan forklares med scope og KPI’er, kan I ikke styre budgettet.

Hvilke opgaver kan man outsource inden for IT?

Typisk servicedesk, patching, overvågning, backup/restore, Microsoft 365-administration, Azure-drift, sikkerhedskontroller og compliance-rapportering. Behold ofte: forretningsprioritering, applikationsejerskab og beslutninger om risikoniveau.

Hvordan laver man en god SLA aftale for IT-drift?

Start med 3–5 KPI’er, I reelt bruger: MTTR pr. alvorlighed, tid til respons, patch-compliance, backup-restore-test bestået/ikke bestået og changelog med godkendelser. Kræv månedlig rapport og kvartalsvis forbedringsplan.

Hvem har ansvaret for data ved IT outsourcing?

I har ansvaret for, at data behandles sikkert og lovligt, også når en leverandør udfører driften. Derfor skal I kunne auditere leverandørens arbejde og få dokumentation udleveret (jf. ENISA’s outsourcing-guidelines).

Hvordan undgår man vendor lock-in i Microsoft 365 og Azure?

Krav 1: I ejer tenant og domæner. Krav 2: brug standard Microsoft-funktioner frem for leverandørens lukkede platforme. Krav 3: aftal eksport af konfigurationer, logs og runbooks ved exit.

Hvordan skifter man IT leverandør sikkert?

Lav en 60–90 dages overgangsplan: (1) lås admin- og break-glass-processer, (2) dokumentér nuværende konfigurationer og licenser, (3) test restore af kritiske data, (4) overdrag monitoring og alerts, (5) kør parallel drift i en kort periode.

Hvad betyder NIS2 for krav til IT-leverandør?

I skal kunne dokumentere leverandørstyring: risikovurdering, sikkerhedskrav, opfølgning og hændelseshåndtering. Tænk leverandøren som en del af jeres forsyningskæde, ikke bare en “supportaftale”.

Sådan bruger I tjeklisten i praksis (7 konkrete skridt)

- Udpeg en intern ejer af leverandørstyring (CFO/COO/IT-ansvarlig) og fastlæg beslutningsrettigheder.

- Indsaml nuværende kontrakt, SLA, databehandleraftale, adgangslister og seneste driftsrapporter.

- Score leverandøren på de 10 krav (grøn/gul/rød) og skriv præcis, hvad der mangler i hver rød.

- Omsæt de 3 vigtigste røde til kontrakttekst: KPI, rapportfrekvens, og konsekvens ved brud.

- Byg exit-planen: dataudlevering, adgangsoverdragelse, tidslinje og overgangsdrift.

- Aftal månedlig drift/status + kvartalsvis governance-møde med beslutninger og actionliste.

- Efter 90 dage: justér scope og SLA baseret på målinger (især MTTR) – ikke mavefornemmelse.

Hvis I vil have et konkret bud på, hvordan jeres Microsoft 365- og Azure-drift kan gøres mere forudsigelig, så se vores ydelser inden for Microsoft 365 og IT-sikkerhed.

Kildeoversigt

- McKinsey – Global Tech Agenda 2026

- Gartner – IT Services Forecast 2026

- ENISA – Cloud Security & Outsourcing Guidelines

- NIST – Cybersecurity Framework 2.0

- CISA – Secure by Design

- Forrester – Vendor Lock-in Mitigation

- Auxis – IT Outsourcing Trends 2026

- Dansk IT – Sikkerhed ved IT-outsourcing

- Meriplex – IT Roadmap 2026