Entra ID backup: 5 dage er ikke nok til NIS2

Hvis en angriber ændrer jeres Conditional Access-politikker, kan I blive låst ude af hele Microsoft 365 på minutter. Microsofts nye Entra ID backup hjælper jer med at rulle identitets-konfiguration tilbage til en kendt god tilstand. Problemet er retention: I får kun fem dages historik. Her får I beslutningsreglerne, så I kan lukke hullet mod NIS2 og jeres egen DR-plan.

- Forstå grænsen: Kortlæg hvilke identitets-ændringer I skal kunne rulle tilbage – og hvor langt tilbage i tid I reelt har behov.

- Brug “immutable” rigtigt: Aktivér Entra ID backup og adskil ansvar med de nye Backup Admin-roller, så restore ikke afhænger af Global Admin.

- Test restore som en øvelse: Lav en månedlig “difference report”-kontrol, så I kan spotte masse-ændringer før I gendanner.

- Luk compliance-gappet: Hvis I har krav om måneder/år, planlæg supplerende retention uden for 5-dages vinduet (proces og/eller tredjepart).

- Bind identitet sammen med data-backup: Sikr at jeres M365 data-backup kan bruges i praksis, fordi adgangspolitikker og admins kan gendannes hurtigt.

Hvorfor Entra ID backup er kritisk, selv hvis I allerede har M365 backup

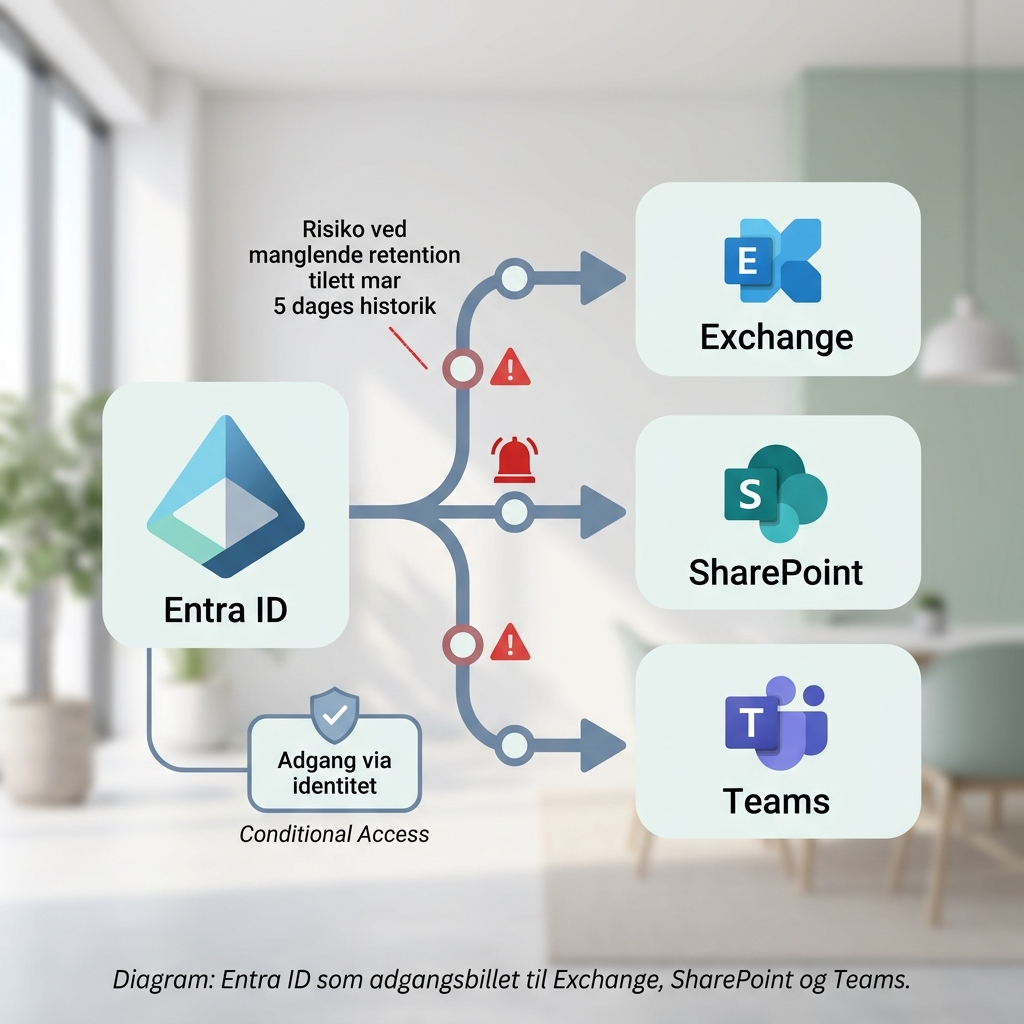

Mange SMB’er køber backup til mail og filer og føler sig dækket. Men identitet er adgangsbilletten. Hvis Entra ID-konfigurationen kompromitteres (MFA-krav fjernes, Conditional Access ændres, admin-roller flyttes), kan I stå med gendannede data – uden mulighed for at komme ind og bruge dem.

NIST’s Zero Trust-ramme peger direkte på identitet som den primære perimeter (NIST SP 800-207). Det betyder, at jeres DR-plan skal have et identitets-spor, ikke kun et data-spor.

Før → Efter (mikro-transformation #1)

Før: I antager at “M365 backup” dækker alt og tester kun restore af filer.

Efter: I tester også gendannelse af identitets-ændringer (fx Conditional Access) og reducerer risikoen for at være låst ude, selv når data kan genskabes.

Sådan virker Microsofts nye Entra ID backup (og hvor den stopper)

I public preview (marts 2026) introducerede Microsoft Entra Backup & Recovery med automatisk daglig backup af understøttede objekter og 5 dages historik (Microsoft Learn, 2026). Microsoft fremhæver også, at backuppen er immutable og “always-on” – selv en admin kan ikke slette eller ændre backup-data (Microsoft Tech Community, RSAC 2026).

Helt konkret får I tre ting, der hjælper i en krise

- Daglige backups: Et fast gendannelsespunkt per dag inden for et 5-dages vindue.

- Difference Reports: Mulighed for at sammenligne nuværende tilstand med backup, før I ruller tilbage (Tminus365, 2026).

- Bedre rolle-adskillelse: Nye dedikerede roller (Backup Admin) så backup-opgaver kan ligge hos færre og mere kontrollerede konti (Entra.news, 2026).

Begrænsning, der bør styre jeres beslutning

- Retention er 5 dage: Det er fint til “hurtig fejlretning”, men svagt til forsinket opdagelse og compliance-krav om længere historik (ENISA NIS2 guidelines peger på længerevarende kontinuitets- og dokumentationskrav).

- Ikke hard-delete recovery (pt.): Uafhængige analyser peger på, at hard-slettede objekter ikke kan gendannes med preview-løsningen – fokus er ændringer og soft-deletes (Office365ITPros, 2026).

- Licenskrav: Entra ID Backup & Recovery kræver Entra ID P1/P2 (Microsoft Learn, 2026). Afklar om jeres licensmodel dækker den drift, I forventer.

Hvorfor 5 dages retention kan blive en falsk tryghed under NIS2

Den største risiko er ikke, at Entra ID backup er “dårlig”. Risikoen er, at I bygger jeres compliance- og DR-fortælling på et værktøj, der kun dækker et kort vindue. ENISA’s NIS2-guidelines lægger vægt på Business Continuity/Disaster Recovery og dokumentation/logning over længere perioder end dage.

Brug denne tommelfingerregel:

- 5 dage er nok, hvis jeres primære scenarie er hurtig tilbagerulning af fejlkonfigurationer, som bliver opdaget med det samme.

- 5 dage er ikke nok, hvis I kan opdage et angreb sent (ferie, weekender, leverandørdrift) eller hvis I skal kunne dokumentere ændringer over måneder/år.

Før → Efter (mikro-transformation #2)

Før: I opdager først ændringer i adgangspolitikker, når brugere melder “jeg kan ikke logge ind”.

Efter: I kører faste change- og “difference report”-kontroller, så I fanger masse-ændringer samme dag og kan restore inden for 5-dages vinduet.

Tjekliste: Afgør om native Entra ID backup er nok for jer

Brug tjeklisten som en beslutningslog. Hvis I får to eller flere “nej”, bør I planlægge et supplement (proces, overvågning og/eller tredjepart).

| Krav/risiko | Hvad I tjekker | Beslutningsregel |

|---|---|---|

| Opdagelsestid | Hvor hurtigt opdager I ændringer i Conditional Access, MFA og admin-roller? | Hvis > 5 dage ved realistiske scenarier (weekend/ferie), er native alene ikke nok. |

| Gendannelse af hard-deletes | Har I scenarier hvor objekter kan blive permanent slettet (fejl/angreb)? | Hvis ja, planlæg ekstra beskyttelse, da preview pt. ikke dækker hard-deletes (Office365ITPros, 2026). |

| Separation of duties | Kan en kompromitteret Global Admin påvirke jeres evne til at gendanne? | Hvis ja, indfør Backup Admin-roller og separate break-glass-konti. |

| Compliance-krav | Skal I kunne dokumentere ændringer og hændelser over længere tid end 5 dage? | Hvis ja, suppler retention uden for vinduet (NIS2/ENISA). |

| Hybrid identitet | Er I afhængige af on-prem AD / synkronisering (Azure AD Connect)? | Hvis ja, lav en særskilt plan for on-prem AD backup og “source of authority” ved restore. |

| Restore-øvelse | Har I en fast øvelsesfrekvens og en navngiven ansvarlig? | Hvis nej, start med en kvartalsvis øvelse og mål tid til gendannelse (RTO). |

Vil I vide om jeres Entra ID backup reelt dækker NIS2 og jeres DR-krav?

Vi kan gennemføre et Entra ID-tjek på 30 minutter: licenser, roller (Backup Admin), Conditional Access-risici og en konkret plan for test og gendannelse. Se hvordan vi arbejder med IT-sikkerhed og compliance, eller kontakt os via /kontakt.

Sådan bruger I Difference Reports, når adgangspolitikker ændres på minutter

“Difference Reports” er mest værdifuld i scenarier, hvor tusindvis af ændringer rammer hurtigt: en kompromitteret admin, et script der kører løbsk, eller et identitets-angreb (Gartner beskriver, at angribere i stigende grad går efter IAM-konfiguration frem for kun data).

Praktisk krise-flow (30–90 minutter)

- Stop blødningen: Brug break-glass og isolér kompromitterede konti. Lås ned for risikable administrative sessions.

- Vælg “kendt god” dag: Find sidste dag hvor login og adgangspolitikker var stabile (inden for 5-dages vinduet).

- Kør Difference Report: Kig efter masse-ændringer i Conditional Access, MFA/registrering og rolle-tildelinger. Prioritér ændringer, der påvirker login først.

- Gendan i rækkefølge: (1) admin-roller/break-glass, (2) Conditional Access, (3) øvrige identitetsobjekter.

- Dokumentér og lås op kontrolleret: Genåbn adgang i segmenter, og log hvilke politikker I ændrede tilbage.

Fejl der koster jer restore-tid (og hvordan I fjerner dem)

- Alle er Global Admin: Reducér admin-fladen. Brug dedikerede roller, inkl. Backup Admin, og hold daglig drift på mindst privilegerede konti.

- Ingen øvelse: Et restore der aldrig er testet, er et gæt. Planlæg en fast øvelse og mål RTO (tid til normal drift).

- Uklare ejere af Conditional Access: Navngiv en politisk ejer (sikkerhed) og en teknisk ejer (drift). Det forkorter beslutningstid under angreb.

- Hybrid overses: Hvis on-prem AD er “source of authority”, kan cloud-restore konflikte med sync. Aftal på forhånd, hvem der vinder og hvordan I retter op.

FAQ om Entra ID backup

Har Microsoft Entra ID indbygget backup?

Ja. Microsoft har lanceret Entra Backup & Recovery i public preview med automatisk daglig backup af understøttede objekter og 5 dages historik (Microsoft Learn, 2026).

Hvor længe gemmer Entra ID backup data?

Preview-funktionen fastholder 5 dages backup-historik (Microsoft Learn, 2026). Hvis jeres krav er længere (fx NIS2-dokumentation over længere tid), skal I planlægge et supplement.

Kan man gendanne hard-slettede (permanent slettede) objekter?

Ikke som standard i den nuværende preview ifølge uafhængig gennemgang: fokus er gendannelse af ændringer og soft-deletes, ikke hard-deletes (Office365ITPros, 2026). Brug det som en beslutningsregel i jeres risikoanalyse.

Kræver Entra ID backup licens?

Ja, Entra ID P1/P2 er angivet som krav (Microsoft Learn, 2026). Afklar om kravet gælder jeres anvendelse og hvem der skal være dækket i jeres licenssetup, før I baserer DR på funktionen.

Hvordan gendanner man Conditional Access-politikker hurtigt?

Start med at vælge et kendt godt gendannelsespunkt inden for 5 dage, kør en Difference Report for at se masse-ændringer, og gendan derefter politikker i den rækkefølge, der først genåbner login (Tminus365, 2026).

Dækker Microsoft 365 backup også Entra ID?

Ofte nej. Mange “M365 backup”-projekter dækker Exchange/SharePoint/OneDrive, men ikke identitetskonfiguration. Kontrollér jeres aftale og jeres DR-runbook: Hvis identitet ikke er nævnt, har I et hul.

Hvem kan slette Entra ID backups?

Microsoft beskriver backuppen som immutable og always-on, hvor ingen admin kan slette eller ændre backup-data (Microsoft Tech Community, RSAC 2026). Det er stærkt mod sabotage – men ændrer ikke på 5-dages retention.

Sådan kommer I i mål (konkrete skridt)

- Auditér identitets-risici: Gennemgå admin-roller, break-glass, Conditional Access og MFA-registrering. Notér “hvad der kan låse jer ude”.

- Aktivér og afgræns adgang: Slå Entra ID backup til (hvor muligt), opret Backup Admin-ansvar og fjern unødvendige Global Admins.

- Indfør ændringskontrol: Planlæg en ugentlig kontrol af kritiske politikker og brug Difference Reports ved mistanke om masse-ændringer.

- Øv restore: Kør en kvartalsvis gendannelses-øvelse og mål tid til adgang er tilbage (RTO). Justér runbook efter resultatet.

- Luk retention-gappet: Hvis jeres krav er længere end 5 dage, beslut hvad der skal suppleres (processer, logging/arkivering og evt. tredjeparts backup uden for Microsoft).

Kilder: Microsoft Learn (Entra Backup overview, 2026), Microsoft Tech Community (RSAC 2026 announcements, 2026), Office365ITPros (Low-Key Debut for Entra ID Backup, 2026), Tminus365 (What’s New in Microsoft 365, 2026), Entra.news (Entra ID updates, 2026), NIST SP 800-207, ENISA NIS2 guidelines.