IT outsourcing Microsoft 365: vælg model uden at miste kontrol

·

Kategori: Drift & MSP

Jeres Microsoft 365 kører, men driftstimerne vokser: brugeroprettelser, licenser, sikkerhedsalarm, SharePoint-rettigheder og “hvorfor virker Teams ikke?”. Samtidig strammer kravene til dokumentation og leverandørstyring, især hvis NIS2 rammer jer direkte eller via kunder. IT outsourcing Microsoft 365 kan flytte rugbrødsarbejdet ud – uden at I mister kontrol. Målet er færre driftsafbrydelser, tydeligere ansvar og en sikkerhedsbaseline, der bliver holdt ved lige.

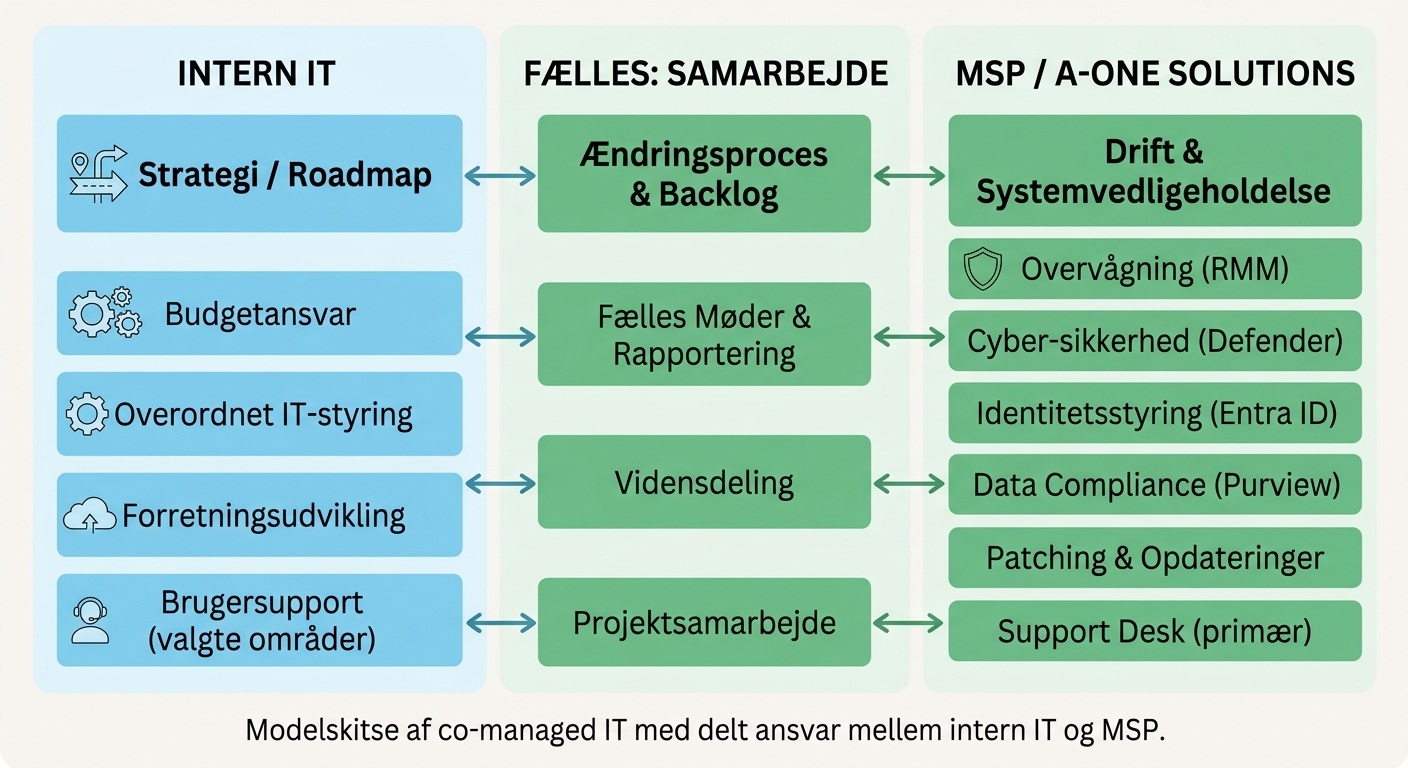

- Vælg co-managed IT, når I vil beholde styringen: Afklar hvad intern IT ejer (strategi/roadmap) og hvad MSP’en ejer (M365 drift, sikkerhed, support).

- Reducér risiko med “secure by default” i M365: Håndhæv MFA, bloker legacy auth, og standardisér conditional access fra dag 1.

- Brug M365 som platform og skær leverandører fra: Konsolider værktøjer i Defender/Purview, så færre systemer skal patches, overvåges og auditeres.

- Gør NIS2 leverandørstyring konkret: Kræv logning, ændringsstyring, adgangskontrol og revisionsspor i kontrakten – ikke bare “vi tager sikkerhed seriøst”.

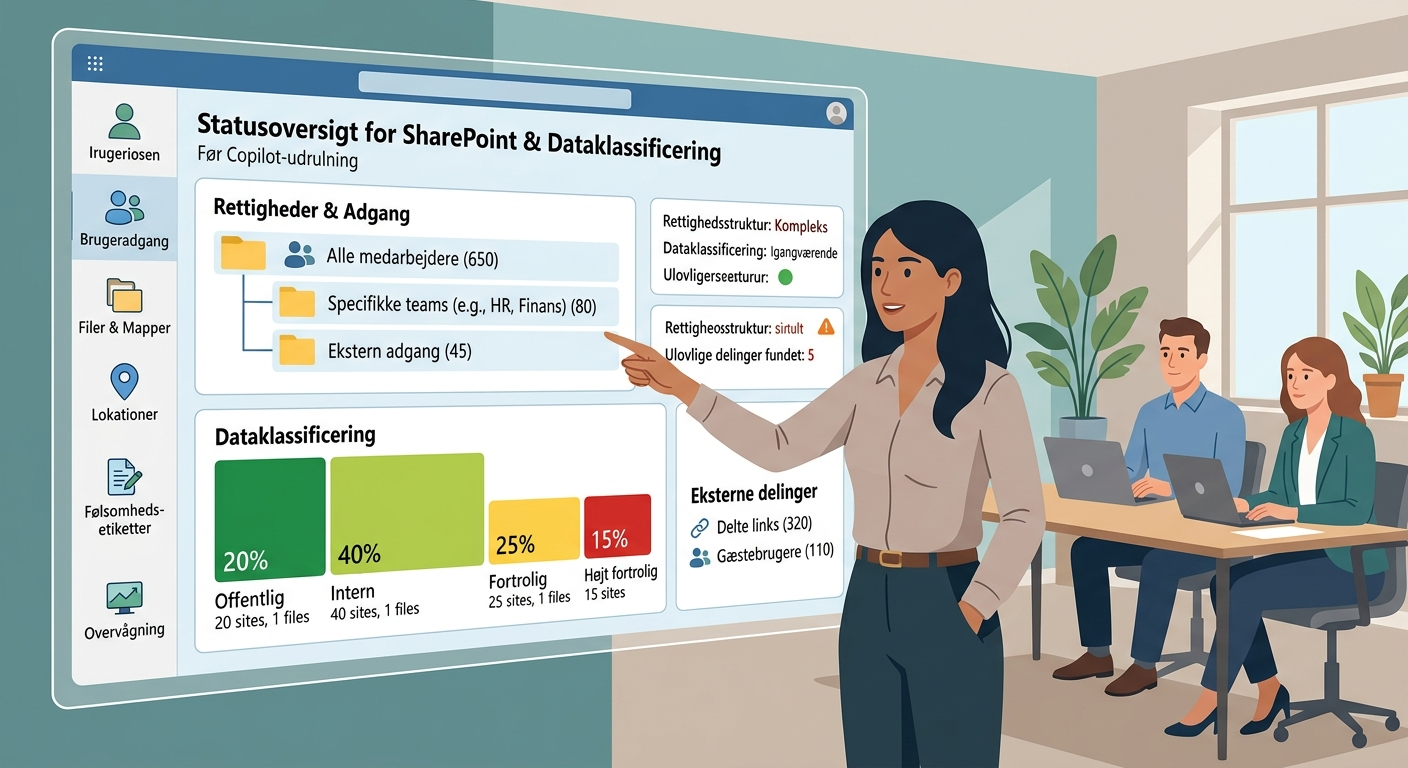

- Styr Copilot/AI med datastyring: Ryd op i SharePoint-rettigheder og dataklassificering, før I ruller bredt ud.

Hvorfor går M365 drift ofte i stykker, når alt bliver in-house?

M365 ændrer sig hele tiden: nye standarder, nye sikkerhedsfeatures og nye måder data bliver delt på. Problemet er sjældent, at I mangler vilje. Det er kapacitet og specialisering. Én intern generalist kan ikke både håndtere M365 drift, IT support erhverv, licensoptimering, hændelser, rapportering og samtidig levere udvikling til forretningen.

Det giver to klassiske fejl:

- Configuration drift: Indstillinger bliver lavet “midlertidigt” og står uændret i måneder. Sikkerhedsbaseline glider.

- Utydeligt ejerskab: Når noget rammer (phishing, kompromitteret konto, fejl i mailflow), bruger man for lang tid på at finde ud af, hvem der gør hvad.

Før → Efter (1): Før: MFA er sat op “for de fleste”, og legacy auth er stadig muligt for enkelte apps. Efter: MFA håndhæves for alle, legacy auth blokeres, og undtagelser kræver tidsbegrænset godkendelse og dokumentation.

Hvordan vælger I mellem full-service MSP og co-managed IT?

Start med at beslutte, om I vil outsource hele driften, eller om intern IT skal beholde den daglige kontrol over udvalgte områder. Gartner peger på, at hybride/co-managed modeller er udbredte i 2026 (Gartner, 2026). Det matcher virkeligheden i mange danske SMB’er: I vil have en partner til at drive og overvåge – men I vil selv sætte retning.

Beslutningsregel (hurtig):

- Vælg full-service MSP hvis I ikke har intern IT-kapacitet til at være “produkt-ejer” på M365, eller hvis supporten fylder alt.

- Vælg co-managed IT hvis I har en IT-ansvarlig/IT-chef, der skal fokusere på roadmap, applikationer og forretning – og vil slippe for vagtplan, tickets og baseline-vedligehold.

Tjekliste: sådan scoper I IT outsourcing Microsoft 365 uden huller

Brug tjeklisten som kravspecifikation. Den gør det tydeligt, hvad en Microsoft 365 MSP faktisk skal levere, og hvad I selv beholder.

| Område | Krav I bør stille | Hvad I kigger efter i praksis |

|---|---|---|

| Identitet (Entra ID) | MFA/Conditional Access som standard, break-glass konti, PIM for adminroller | Dokumenteret politik + månedlig review af undtagelser og adminrettigheder |

| Endpoint drift | Standard build, patching, kryptering, compliance policies | Rapport på patch-niveau og en fast cadence for udrulning |

| Sikkerhed (Defender) | Overvågning af alarmer, triage, playbooks, eskalation | Hvem reagerer hvornår, og hvordan dokumenteres hændelser |

| Data & compliance (Purview) | Klassificering, retention, DLP hvor relevant | Konkrete labels/retention-regler og ændringslog på politikker |

| Backup/restore | Definér hvad der restores, RPO/RTO, test af restore | Planlagte restore-tests og rapport på gennemførte tests |

| Support | SLA, åbningstid, kontaktveje, vidensbase | Ticket-rapport: volumener, svartider, gentagne årsager |

| Change management | Standard for ændringer, godkendelsesflow, rollback-plan | Ændringskalender og sporbarhed på hvem der ændrede hvad |

| Leverandørstyring (NIS2) | Adgangskontrol, logging, underleverandører, audits | Kontraktbilag med sikkerhedskrav + årlig leverandørreview |

Vil I have et konkret scope på jeres M365 drift? Book et uforpligtende driftsmøde med A-one Solutions. I får en kort TCO- og risikogennemgang af jeres nuværende setup samt forslag til co-managed IT eller full-service MSP. Se mulighederne under drift eller kontakt os via kontakt.

Fejl der koster dyrt: Copilot uden datarydning

Microsoft peger på, at Copilot i 2026 er tæt på standard i M365, og det øger kravene til datastyring (Microsoft, 2026). Når Copilot kan finde og opsummere indhold, bliver gamle delinger og brede SharePoint-grupper et reelt problem.

Før → Efter (2): Før: “Alle medarbejdere” har læseadgang til gamle projektmapper, fordi det var nemt i 2021. Efter: I segmenterer sites, rydder op i grupper, og håndhæver dataklassificering, så Copilot kun arbejder på data, der er tiltænkt målgruppen.

Praktisk minimum for Copilot-governance

- Kortlæg top 20 SharePoint-sites efter aktivitet og følsomhed.

- Auditér eksterne delinger og anonyme links. Luk det, der ikke er begrundet.

- Indfør navngivning/ejerskab på Teams og sites (hvem godkender adgang?).

- Sæt retention og sletning for “forladte” teams/sites.

Sådan gør I NIS2-krav til leverandørstyring målbare

NIS2 lægger vægt på risikostyring af leverandørkæden (ENISA, NIS2 supply chain security, Artikel 21). Det betyder, at outsourcing ikke flytter ansvaret væk fra ledelsen. I skal kunne vise, at I har krav, kontrol og opfølgning.

Kontraktkrav, der er nemme at kontrollere

- Adgang: Alle administrative adgangsveje er MFA-beskyttet, og privilegeret adgang er tidsbegrænset (PIM).

- Logning: Hvilke logs indsamles, hvor længe gemmes de, og hvem har adgang til dem?

- Hændelser: Hvad er eskalationskriterier, og hvad får I som dokumentation efter en hændelse?

- Ændringer: Ændringer i security policies kræver godkendelse og efterlader revisionsspor.

- Underleverandører: Hvem bruges til hvad, og hvordan styres deres adgang?

Hvis I vil have en partner, der arbejder systematisk med sikkerhedsstandarder for MSP’er, så kig efter “secure by design/secure by default”-principper (CISA, Secure by Design for MSPs).

FAQ: IT outsourcing Microsoft 365

Hvad dækker IT outsourcing Microsoft 365 typisk?

Typisk: M365 drift (brugere, licenser, mail/Teams/SharePoint), Entra ID (MFA/Conditional Access), endpoint management, sikkerhedsovervågning (Defender), samt IT support erhverv med SLA. Bed om en liste over “inkluderet/ikke inkluderet”, så I undgår gråzoner.

Er co-managed IT det samme som at have en ekstern IT-afdeling?

Nej. Co-managed IT betyder delt ansvar: Intern IT ejer retning, prioritering og forretningsnære projekter. MSP’en ejer driften af aftalte domæner (fx sikkerhed, patching, standard changes og 1. linje support). Det fungerer bedst, når I har faste møder, fælles backlog og ændringsproces.

Hvordan vurderer vi en Microsoft 365 MSP ift. NIS2?

Brug en enkel regel: Hvis MSP’en ikke kan vise dokumentation for adgangsstyring, logning, hændelseshåndtering og change management, så kan I ikke selv dokumentere leverandørstyring. Bed om et sikkerhedsbilag til kontrakten og en årlig leverandørreview.

Kan vi spare penge ved at konsolidere sikkerhed i M365?

Ofte ja, fordi I kan samle flere funktioner i Microsofts platform og reducere antallet af separate leverandører. Forrester beskriver en generel trend mod vendor consolidation i cybersikkerhed (Forrester, 2026). Start med at kortlægge hvilke værktøjer der overlapper Defender/Purview, og fjern kun dem, hvor I kan dokumentere samme eller bedre kontrol.

Hvad er en rimelig SLA for IT support erhverv i en SMB?

Som tommelfingerregel: Kritiske hændelser (udbredt nedbrud, kompromitteret konto) bør have responstid målt i minutter, ikke timer. Almindelige brugerhenvendelser kan styres med responstid samme arbejdsdag. Det vigtigste er, at I får rapportering på svartider og gentagne ticket-årsager, så support bliver til forbedringer.

Hvad skal vi gøre først, hvis vi vil outsource M365 drift?

Start med tre ting: 1) lav en adgangsaudit (adminroller, MFA, undtagelser), 2) lav en servicekatalog-liste over drift/sikkerhed/support, 3) aftal eskalationsveje og godkendelsesregler. Når de tre er på plads, kan I skifte leverandør uden at miste overblik.

Hvad betyder outcome-based kontrakt i praksis?

At I aftaler leverancer og mål (fx dokumenteret sikkerhedsbaseline, fast review-cadence, restore-tests og rapportering) frem for at betale for enkelte timer. IDC forventer mere outcome-baseret contracting på markedet (IDC, 2026). Bed om konkrete outputs pr. måned og hvilke beviser I får (rapporter, logs, change records).

Sådan kommer I i gang (uden at starte et kæmpe projekt)

- Kortlæg ansvar: Skriv ned hvem der ejer identitet, endpoints, support, sikkerhed og compliance – i én side.

- Auditér jeres baseline: MFA/Conditional Access, adminroller, legacy auth, eksterne delinger, backup/restore.

- Vælg model: Beslut co-managed IT eller full-service MSP ud fra jeres interne kapacitet og ønsket kontrol.

- Lav et målbart scope: Brug tjeklisten som bilag med SLA, rapporter og ændringsproces.

- Planlæg 90 dage: Prioritér de 5 største risici (identitet, endpoints, mail, data-delinger, restore) og sæt fast review-cadence.

- Gør Copilot klar: Ryd op i SharePoint/Teams-rettigheder og dataklassificering, før I skalerer AI-brug.

Vil I samle det hele i én plan, kan I starte med vores ydelser inden for Microsoft 365 og IT-sikkerhed, og bygge videre derfra.

Kilder (udvalg): Gartner (IT Outsourcing Trends, 2026), Microsoft (Enterprise Trends, 2026), Forrester (Cybersecurity & Vendor Consolidation, 2026), IDC (Outcome-based IT contracts, 2026), ENISA (NIS2 Supply Chain Security, Artikel 21), CISA (Secure by Design for MSPs).